美国服务器的VLAN(Virtual Local Area Network) 是实现网络逻辑隔离、提升安全性与管理效率的基石技术。对于美国服务器而言,VLAN的意义尤为突出:它不仅能将复杂的多业务流量(如Web、数据库、管理)在逻辑上彻底分离,避免美国服务器广播风暴与越权访问,更是满足 SOX、PCI DSS 等美国合规审计中“网络分段”要求的必要手段。本文小编将深入解析美国服务器(含公有云VPC与物理机)的VLAN配置逻辑,提供从底层原理到实战落地的全链路指南。

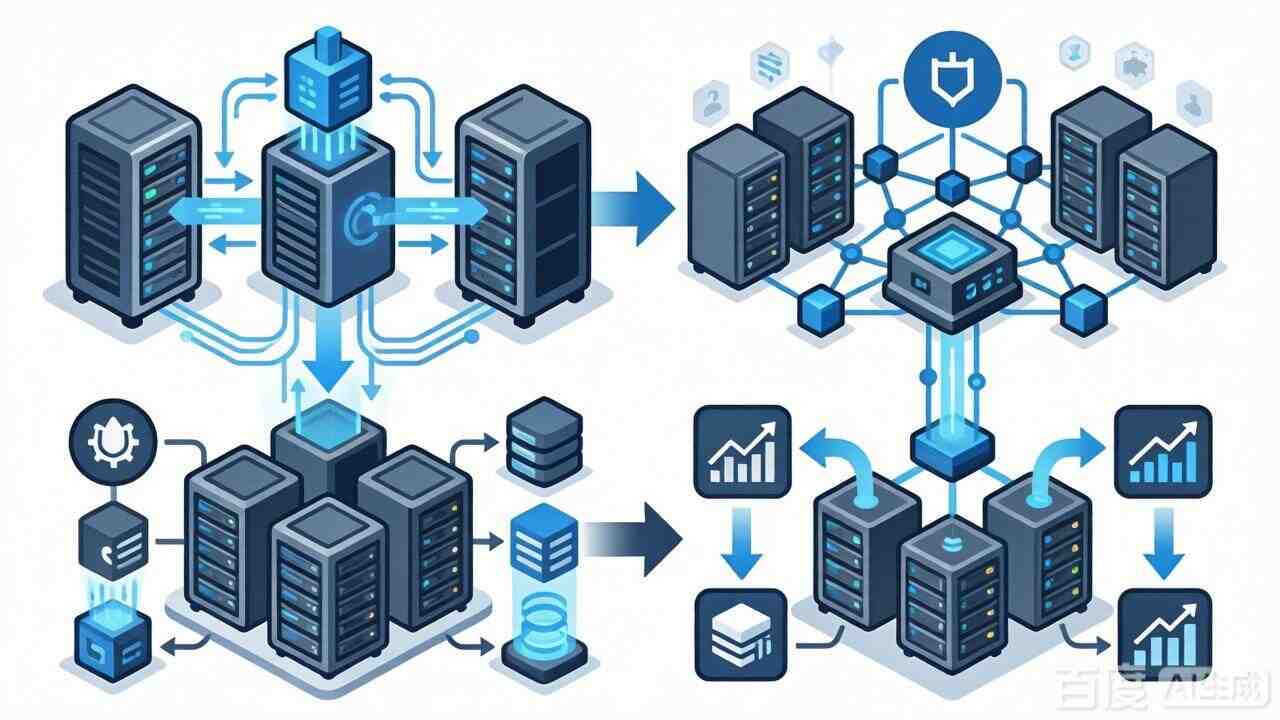

美国服务器的网络环境主要分为公有云(如AWS、GCP)和物理机/自建机房两类,其VLAN的实现方式存在本质区别:

核心概念:美国服务器云平台通过 VPC(Virtual Private Cloud) 和 子网(Subnet) 实现类似VLAN的隔离效果。每个VPC是一个独立的虚拟网络,不同VPC之间默认完全隔离(类似VLAN的广播域隔离)。

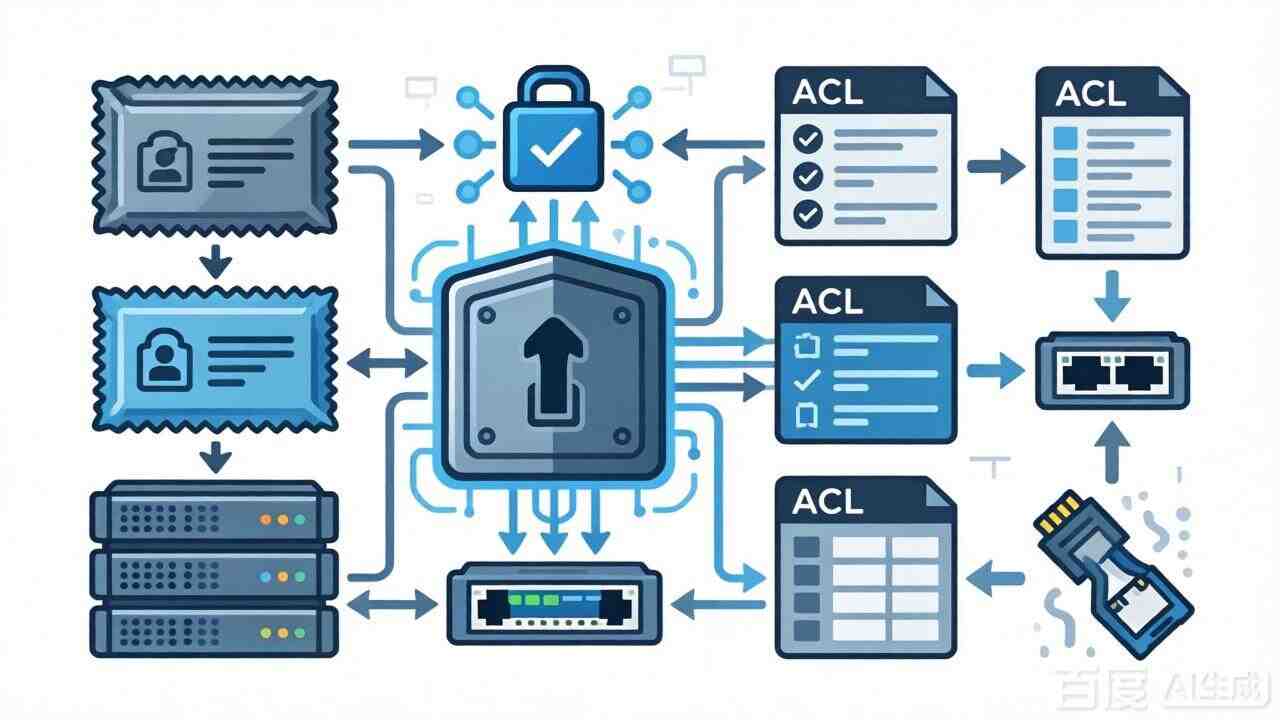

配置重点:无需配置传统的802.1Q VLAN Tag,而是通过安全组(Security Group) 和 网络ACL(NACL) 在子网层面进行流量控制。这是美国服务器云平台最主流的“VLAN”实践。

核心概念:美国服务器物理机通过单根网线接入交换机,利用 802.1Q协议在单张物理网卡上虚拟出多个带Tag的子接口(如 eth0.10、eth0.20),实现“一机多用”。

配置重点:需在美国服务器OS层面(Linux)配置VLAN子接口,并与交换机端口的Trunk模式配合。这是本文命令行实战的重点。

二、 实战操作:Linux服务器VLAN配置(物理机/私有云)

假设拥有一台美国服务器(或裸金属云主机),需要将其配置为多VLAN网关或接入设备,以下是详细的操作步骤。

在开始前,必须确认美国服务器内核支持802.1Q VLAN模块。

lsmod | grep 8021q # 若无输出,则手动加载 sudo modprobe 8021q

ip link show

关键点:确认美国服务器物理网卡(如 ens3)已连接至交换机的 Trunk端口,且该端口允许对应的VLAN ID通过。

使用 iproute2工具集(现代Linux推荐)创建VLAN虚拟接口。此方式重启失效,适合美国服务器测试。

场景:在 ens3网卡上创建VLAN ID为10(业务网)和20(管理网)的子接口。

sudo ip link add link ens3 name ens3.10 type vlan id 10 sudo ip addr add 192.168.10.100/24 dev ens3.10 # 分配IP sudo ip link set dev ens3.10 up # 启用接口

sudo ip link add link ens3 name ens3.20 type vlan id 20 sudo ip addr add 192.168.20.100/24 dev ens3.20 sudo ip link set dev ens3.20 up

ip addr show | grep "ens3\.\|vlan"

故障排查:若ping不通网关,请检查交换机Trunk配置或美国服务器防火墙规则。

临时配置仅用于美国服务器测试,生产环境必须写入配置文件。

1、Ubuntu 18.04+ / Debian(使用Netplan)

编辑 /etc/netplan/01-netcfg.yaml文件:

network: version: 2 ethernets: ens3: dhcp4: no # 物理接口可不配IP,或仅配管理IP vlans: ens3.10: id: 10 link: ens3 addresses: [192.168.10.100/24] # gateway4: 192.168.10.1 # 按需设置网关 ens3.20: id: 20 link: ens3 addresses: [192.168.20.100/24] 应用配置:sudo netplan apply

2、RHEL / CentOS(使用NetworkManager或ifcfg)

创建接口配置文件 /etc/sysconfig/network-scripts/ifcfg-ens3.10:

DEVICE=ens3.10 BOOTPROTO=none ONBOOT=yes IPADDR=192.168.10.100 NETMASK=255.255.255.0 VLAN=yes 重启网络服务:sudo systemctl restart network

VLAN隔离的安全有效性,最终依赖于美国服务器防火墙。

# 仅允许VLAN 20(管理网)访问SSH sudo ufw allow from 192.168.20.0/24 to any port 22 # 允许VLAN 10(业务网)访问80/443 sudo ufw allow from 192.168.10.0/24 to any port 80,443 # 拒绝VLAN间互访(如果不需要) sudo ufw deny from 192.168.10.0/24 to 192.168.20.0/24

若该美国服务器需作为VLAN间的网关,需开启IP转发并配置路由。

# 开启内核转发 echo 'net.ipv4.ip_forward=1' | sudo tee -a /etc/sysctl.conf sudo sysctl -p # 添加路由(示例) ip route add 192.168.30.0/24 via 192.168.20.1 dev ens3.20

对于美国最主流的AWS EC2美国服务器,VLAN配置通常不在OS层面进行,而是通过 VPC + 安全组 实现。

子网(Subnet):相当于VLAN内的一个网段(如100.0.1.0/24为Web层,100.0.2.0/24为DB层)。

安全组(Security Group):相当于虚拟美国服务器防火墙,控制进出EC2的流量。

2、创建公有子网(Public Subnet)和私有子网(Private Subnet)。

3、在美国服务器私有子网启动EC2实例(如数据库服务器)。

4、配置安全组:仅允许来自Web层安全组的3306端口访问,拒绝美国服务器其他所有流量。

# 创建VLAN接口(临时) ip link add link <phy-dev> name <phy-dev>.<vlan-id> type vlan id <id> ip link set dev <phy-dev>.<vlan-id> up ip addr add <ip>/<prefix> dev <phy-dev>.<vlan-id> # 查看VLAN详情 ip -d link show <phy-dev>.<vlan-id> # 查看VLAN ID bridge vlan show # 查看网桥VLAN信息 # 删除VLAN接口 ip link delete <phy-dev>.<vlan-id>

# 创建网桥 ip link add name br-vlan10 type bridge ip link set dev br-vlan10 up # 将VLAN接口加入网桥 ip link set dev ens3.10 master br-vlan10 # 为网桥分配IP(作为网关) ip addr add 192.168.10.1/24 dev br-vlan10

在美国服务器网络规划中,VLAN是“逻辑隔离”而非“物理隔离”的经济高效方案。成功的VLAN策略需遵循:

1、云环境差异:在AWS/Azure使用VPC+安全组;在美国服务器物理机/私有云使用802.1Q。

2、最小权限原则:通过美国服务器防火墙(UFW/iptables)严格限制VLAN间的横向流量,特别是管理VLAN(如VLAN 20)应仅对跳板机开放。

3、合规性映射:对于SOX等审计,将“VLAN分段”映射为“业务分段”(如PCI DSS要求持卡人数据环境隔离),并保留美国服务器网络拓扑图作为证据。

通过上述配置,可以将一台美国服务器安全地划分为多个逻辑单元,既满足了多业务部署需求,又筑牢了跨境网络的安全防线。

现在梦飞科技合作的美国VM机房的美国服务器所有配置都免费赠送防御值 ,可以有效防护网站的安全,以下是部分配置介绍:

| CPU | 内存 | 硬盘 | 带宽 | IP | 价格 | 防御 |

| E3-1270v2 四核 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 320/月 | 免费赠送1800Gbps DDoS防御 |

| Dual E5-2690v1 十六核 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 820/月 | 免费赠送1800Gbps DDoS防御 |

| AMD Ryzen 9900x 十二核 | 64GB | 1TB NVME | 1G无限流量 | 1个IP | 1250/月 | 免费赠送1800Gbps DDoS防御 |

| Dual Intel Gold 6230 四十核 | 128GB | 960GB NVME | 1G无限流量 | 1个IP | 1530/月 | 免费赠送1800Gbps DDoS防御 |

梦飞科技已与全球多个国家的顶级数据中心达成战略合作关系,为互联网外贸行业、金融行业、IOT行业、游戏行业、直播行业、电商行业等企业客户等提供一站式安全解决方案。持续关注梦飞科技官网,获取更多IDC资讯!