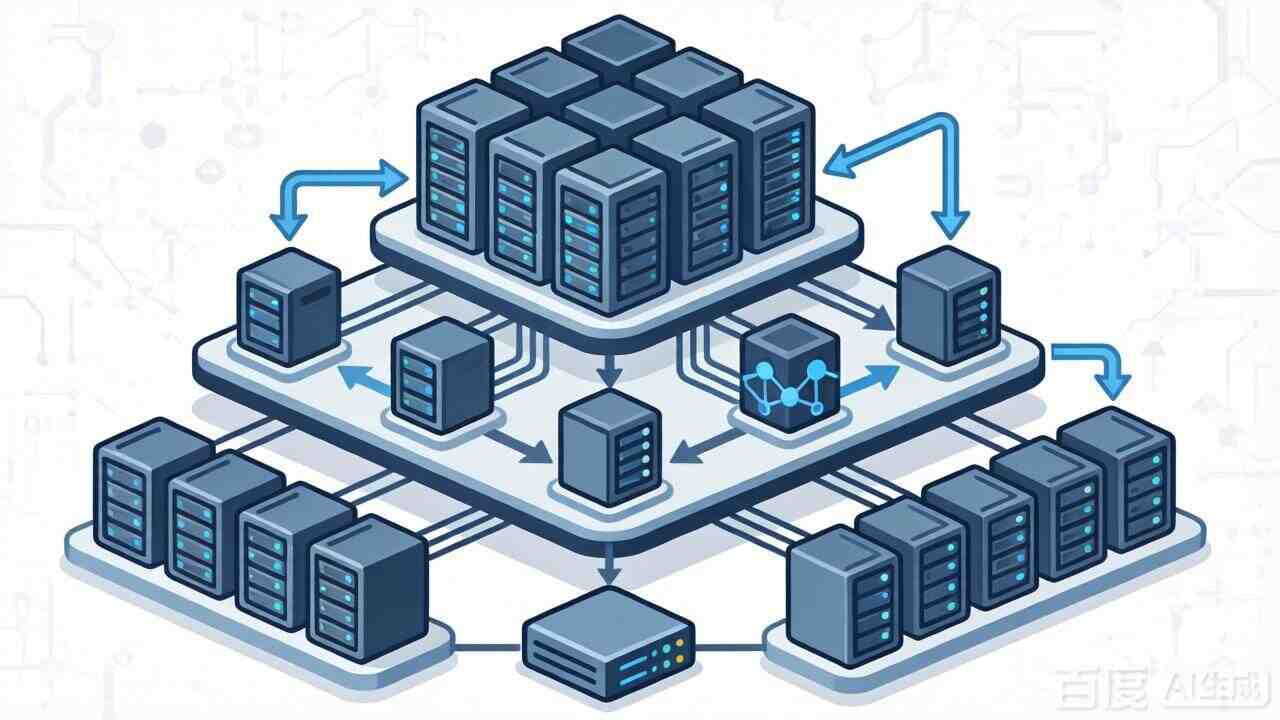

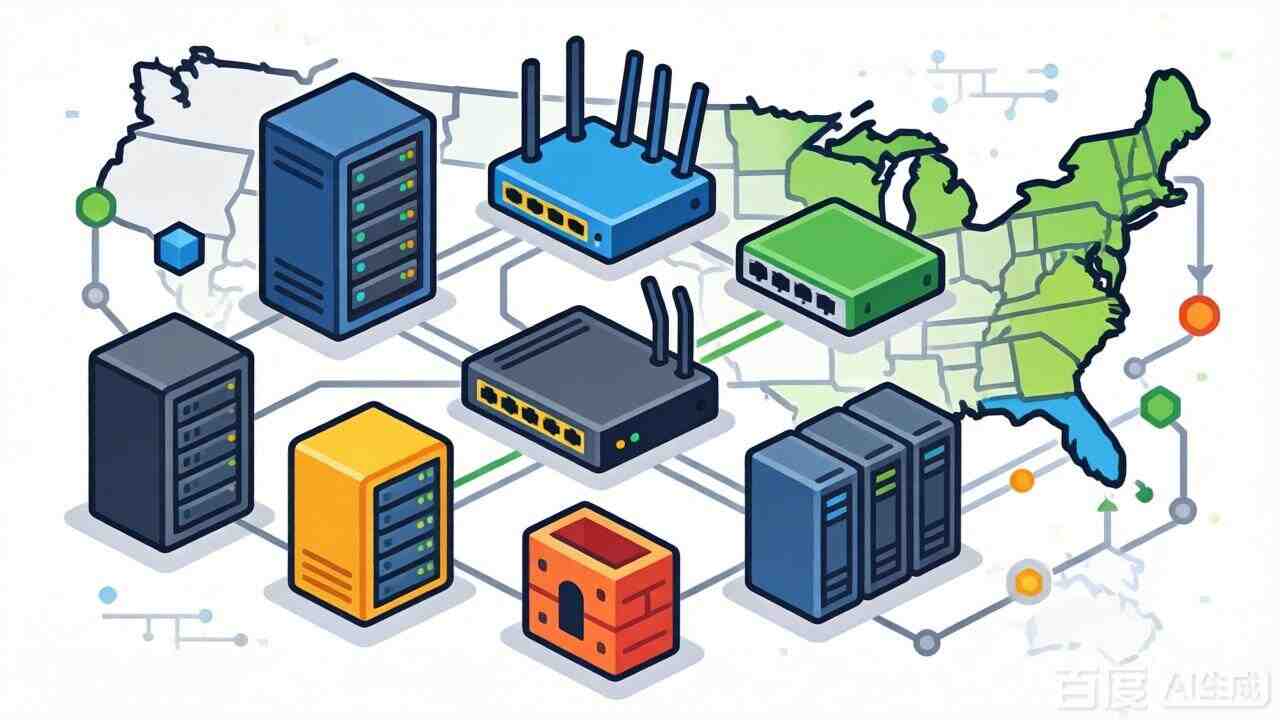

美国服务器在企业级部署中的网络拓扑,是指构成整个网络环境的设备、连接及其逻辑关系的结构化蓝图。它远不止是交换机、路由器和美国服务器的简单连线图,而是一个定义了数据流路径、广播域边界、安全区域隔离、故障恢复能力和性能扩展潜力的战略性架构。一个设计良好的网络拓扑,能够为托管于美国服务器数据中心的应用程序提供高可用、低延迟、安全且易于管理的运行基础。无论是传统的三层核心-汇聚-接入模型,还是适用于现代数据中心的脊叶架构,理解其原理并掌握在美国服务器Linux系统上实现和管理的方法,是高级网络工程师的核心技能。本文将深入解析美国服务器环境中的典型网络拓扑,并提供从规划、配置到验证的完整操作指南。

核心层:美国服务器网络的高速骨干,负责在不同汇聚层交换机之间进行高速数据包转发。核心交换机通常不运行访问控制列表等策略,专注于高吞吐量和低延迟。在大型美国服务器数据中心,核心层可能由多个高性能交换机通过网状或部分网状连接以实现冗余。

汇聚层:作为核心层和接入层的中间层。在此层实施美国服务器关键的网络策略,如路由汇总、访问控制、服务质量、VLAN间路由。汇聚交换机通常运行三层协议。

接入层:连接终端设备(如服务器、存储、IP电话)的层级。接入美国服务器交换机通常是二层交换机,负责将设备接入网络,并实施基于端口的VLAN划分、端口安全等策略。

为满足东西向流量(美国服务器之间)爆发式增长的现代云和虚拟化数据中心需求而生。它消除了传统架构中可能出现的带宽瓶颈和延迟跳跃。

叶交换机:每个叶交换机与所有脊交换机相连。叶交换机通常位于机柜顶部,因此也称为TOR交换机。它们连接美国服务器,并提供二层和三层功能。

脊交换机:作为网络的骨干,所有叶交换机都连接到所有脊交换机。脊交换机通常是纯三层交换机,不连接美国服务器。

优势:任意两台美国服务器间的最大网络跳数恒定为3(源服务器 -> 叶 -> 脊 -> 叶 -> 目标服务器),且带宽可预测。通过增加脊交换机数量,可以水平扩展网络带宽。

在虚拟化环境中,美国服务器物理网络拓扑之上叠加了一层逻辑网络。这通过VXLAN、NVGRE、Geneve等隧道技术实现,允许在现有三层IP网络上创建虚拟的二层域,从而实现虚拟机的大规模、灵活迁移,打破物理网络拓扑的限制。

以下以在美国服务器环境中,基于Linux系统和开源工具,模拟和部署一个简化的三层架构并集成VLAN和BGP为例,详述操作流程。

1、定义网络层次:明确核心、汇聚、接入的模拟角色。在测试环境中,可用多台Linux系统的美国服务器通过不同网络命名空间模拟交换机,或用单台服务器多网卡实现。

业务网络:美国服务器前端业务IP,划分为多个VLAN,如10.1.10.0/24(VLAN 10, Web), 10.1.20.0/24(VLAN 20, App)。

存储网络:用于iSCSI、NFS等,如192.168.100.0/24,通常物理隔离。

点对点互联IP:用于美国服务器交换机/路由器间互联,如169.254.1.0/31。

3、路由协议规划:内部使用OSPF或iBGP,出口使用eBGP与美国服务器上游运营商对等。

利用美国服务器Linux的桥接、VLAN、VRF和路由协议守护进程,构建网络逻辑。

在“接入层”创建VLAN子接口,在“汇聚层”配置VLAN接口作为各子网的网关,并启用美国服务器路由转发。

在“汇聚层”和“核心层”之间部署OSPF,实现美国服务器路由的自动学习和故障切换。

配置出口路由策略和NAT,使内部美国服务器可以访问互联网。

使用一系列美国服务器网络诊断工具,验证连通性、追踪路径、检查路由表,确保拓扑按设计工作。

以下假设有两台物理美国服务器,Server-A模拟汇聚/核心层,Server-B模拟接入层服务器。每台服务器至少有两张物理网卡。

在 Server-B (接入层服务器) 上配置VLAN:假设物理网卡为 ens3

sudo apt update && sudo apt install vlan -y # 加载8021q模块 sudo modprobe 8021q echo "8021q" | sudo tee -a /etc/modules

sudo ip link add link ens3 name ens3.10 type vlan id 10 sudo ip link add link ens3 name ens3.20 type vlan id 20

3)为子接口配置IP(假设Server-B既是终端也做部分路由演示)

sudo ip addr add 10.1.10.100/24 dev ens3.10 sudo ip addr add 10.1.20.100/24 dev ens3.20

sudo ip link set dev ens3.10 up sudo ip link set dev ens3.20 up

sudo nano /etc/netplan/01-netcfg.yaml # 添加类似内容: network: version: 2 ethernets: ens3: addresses: [] vlans: ens3.10: id: 10 link: ens3 addresses: [10.1.10.100/24] ens3.20: id: 20 link: ens3 addresses: [10.1.20.100/24] sudo netplan apply

2、在Server-A (模拟汇聚/核心) 上配置三层交换和路由

1)创建VLAN接口并配置SVIs (交换机虚拟接口) 作为网关

sudo ip link add link ens3 name ens3.10 type vlan id 10 sudo ip link add link ens3 name ens3.20 type vlan id 20 sudo ip addr add 10.1.10.1/24 dev ens3.10 sudo ip addr add 10.1.20.1/24 dev ens3.20 sudo ip link set dev ens3.10 up sudo ip link set dev ens3.20 up

sudo sysctl -w net.ipv4.ip_forward=1 sudo sysctl -w net.ipv6.conf.all.forwarding=1 echo "net.ipv4.ip_forward=1" | sudo tee -a /etc/sysctl.conf echo "net.ipv6.conf.all.forwarding=1" | sudo tee -a /etc/sysctl.conf sudo sysctl -p

3)配置默认路由 (假设ens4连接到互联网,网关为 203.0.113.1)

sudo ip addr add 203.0.113.100/24 dev ens4 sudo ip link set dev ens4 up sudo ip route add default via 203.0.113.1

sudo ip route add default via 10.1.10.1 # 对于VLAN 20的流量,需在Server-A上配置策略路由,此处简化。

# 使用nftables配置NAT和基本防火墙

sudo apt install nftables -y

sudo systemctl enable nftables

sudo systemctl start nftables

# 清空现有规则

sudo nft flush ruleset

# 创建新的nftables配置

sudo nano /etc/nftables.conf

# 添加以下内容:

table ip nat {

chain prerouting {

type nat hook prerouting priority 0;

}

chain postrouting {

type nat hook postrouting priority 100;

# 启用IP伪装(SNAT),使内网(10.1.0.0/16)可以访问互联网

ip saddr 10.1.0.0/16 oif ens4 masquerade

}

}

table inet filter {

chain input {

type filter hook input priority 0; policy drop;

# 允许已建立/相关的连接

ct state established,related accept

# 允许本地回环

iif lo accept

# 允许内网访问管理端口(如SSH)

ip saddr 10.1.0.0/16 tcp dport 22 accept

# 允许ICMP

icmp type { echo-request, echo-reply, destination-unreachable, time-exceeded } accept

# 记录并丢弃其他

log prefix "nftables-input-drop: "

}

chain forward {

type filter hook forward priority 0; policy drop;

# 允许内网访问互联网

ip saddr 10.1.0.0/16 oif ens4 accept

# 允许互联网返回的流量

iif ens4 ct state established,related accept

# 记录并丢弃其他

log prefix "nftables-forward-drop: "

}

chain output {

type filter hook output priority 0; policy accept;

}

}

# 加载配置

sudo nft -f /etc/nftables.conf

# 在 Server-A 和另一台模拟核心的 Server-C 上安装FRR sudo apt install frr -y # 启用ospf进程 sudo sed -i 's/ospfd=no/ospfd=yes/' /etc/frr/daemons sudo systemctl restart frr # 配置 OSPF sudo vtysh configure terminal router ospf # 通告直连网络 network 10.1.10.0/24 area 0 network 10.1.20.0/24 area 0 # 通告与Server-C的互联网络 network 169.254.1.0/31 area 0 passive-interface default no passive-interface ens5 # 激活与Server-C相连的物理接口 exit write memory exit

ip -br addr show ip -br link show ip route show # 查看指定路由表 ip route show table all

traceroute -n 8.8.8.8 # 或使用更好的mtr mtr -n 8.8.8.8 --report

ip neigh show # 检查特定VLAN的邻居 ip neigh show dev ens3.10

sudo nmap -sn 10.1.10.0/24 # 扫描开放端口 sudo nmap -sS -p 22,80,443 10.1.10.0/24

sudo tcpdump -i ens3.10 -v -c 10 # 抓取OSPF报文 sudo tcpdump -i ens5 ip proto 89 # 保存到文件供Wireshark分析 sudo tcpdump -i any -s 0 -w /tmp/network_trace.pcap

sudo journalctl -k --grep="network|vlan|link" sudo dmesg | grep -E "(eth|ens|vlan)"

nc -zv 10.1.20.100 22 curl -I http://10.1.10.100 # 带源IP测试(从特定VLAN接口发起) curl --interface ens3.10 http://10.1.20.100

设计和维护美国服务器的网络拓扑,是一场在性能、冗余、安全与复杂度之间寻求最佳平衡的持续实践。无论是物理三层架构还是逻辑脊叶模型,其核心目标都是为上层应用提供一个高带宽、低延迟、无阻塞且具备弹性的数据传输平面。通过在美国服务器Linux系统上灵活运用网络命名空间、VLAN、VRF、策略路由和开源路由套件,我们可以以软件定义的方式模拟、验证和实现复杂的网络设计。掌握ip、nftables、tcpdump、mtr和vtysh等工具,不仅能帮助美国服务器用户在故障时进行精准的“网络手术”,更能让在日常运维中持续验证网络拓扑的实际运行状态是否与设计蓝图保持一致,确保托管于美国服务器上的关键业务始终运行在一个健壮、可控的网络环境之上。

现在梦飞科技合作的美国VM机房的美国服务器所有配置都免费赠送防御值 ,可以有效防护网站的安全,以下是部分配置介绍:

| CPU | 内存 | 硬盘 | 带宽 | IP | 价格 | 防御 |

| E3-1270v2 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 350/月 | 免费赠送1800Gbps DDoS防御 |

| Dual E5-2690v1 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 799/月 | 免费赠送1800Gbps DDoS防御 |

| Dual E5-2690v2 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 999/月 | 免费赠送1800Gbps DDoS防御 |

| Dual Intel Gold 6152 | 128GB | 960GB NVME | 1G无限流量 | 1个IP | 1299/月 | 免费赠送1800Gbps DDoS防御 |

梦飞科技已与全球多个国家的顶级数据中心达成战略合作关系,为互联网外贸行业、金融行业、IOT行业、游戏行业、直播行业、电商行业等企业客户等提供一站式安全解决方案。持续关注梦飞科技官网,获取更多IDC资讯!