美国服务器在网络安全运营中,遭受攻击并非是否发生的问题,而是何时发生的现实。无论是勒索软件加密、DDoS流量洪水、APT持续渗透,还是Web应用漏洞利用,攻击发生时的应急响应能力直接决定了美国服务器业务中断时间、数据泄露范围和财务损失程度。一次成功的应急响应不仅是技术操作,更是涉及事件确认、威胁遏制、证据保全、根除恢复、复盘加固的系统性危机管理过程。从美国服务器最初的攻击检测到最终的体系强化,每一步都需要明确的决策流程、专业的技术工具和规范的文档记录。本文小编将提供从攻击发生到完全恢复的标准化操作框架,帮助美国服务器在遭受攻击时迅速有效地应对。

勒索软件攻击:美国服务器文件被加密,勒索赎金,通常通过钓鱼邮件或漏洞利用传播。

DDoS攻击:网络或应用层洪水攻击,导致美国服务器服务不可用。

Web应用攻击:SQL注入、XSS、文件上传漏洞导致的美国服务器入侵。

凭证攻击:暴力破解、凭证填充、密码喷洒获取美国服务器访问权限。

APT攻击:高级持续性威胁,长期潜伏,窃取美国服务器敏感数据。

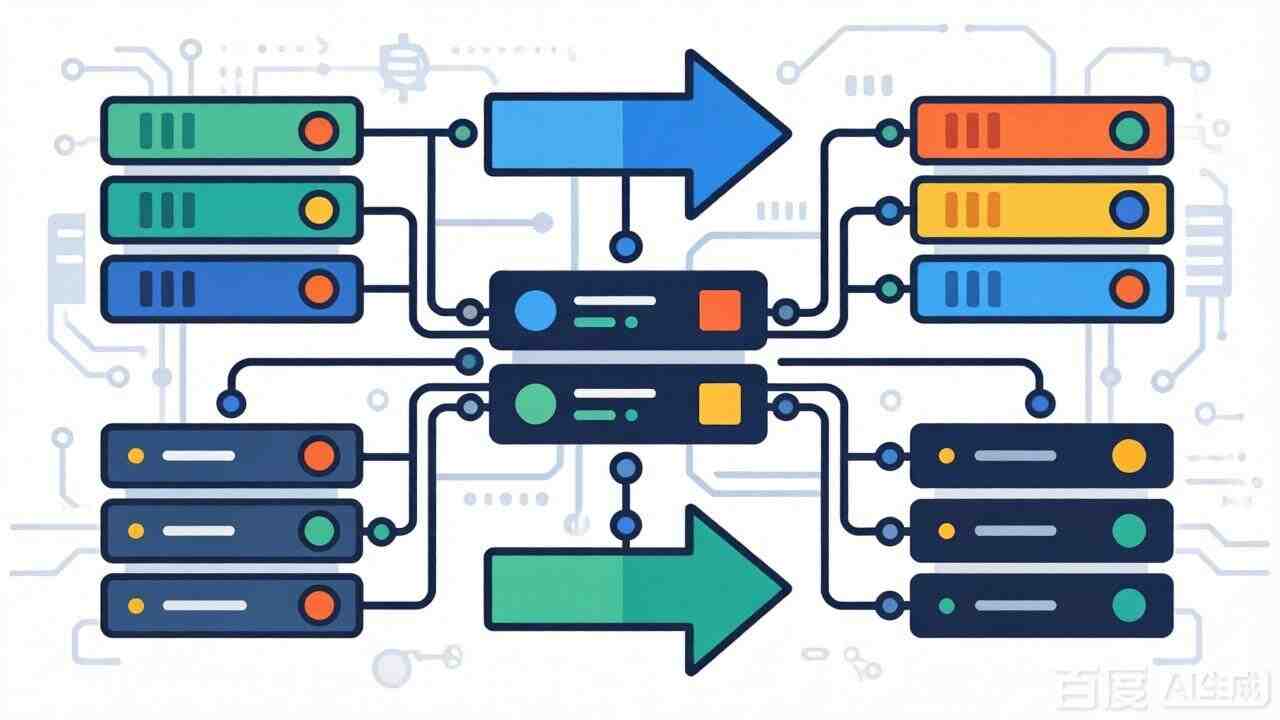

2、应急响应阶段模型准备阶段:建立美国服务器应急响应计划,组建响应团队,准备工具和文档模板。美国服务器

检测与分析:确认攻击发生,评估影响范围,判断攻击类型和入侵途径。

遏制:立即采取措施防止攻击扩散,隔离美国服务器受影响系统。

根除:找出攻击根源,清除美国服务器所有攻击者残留和恶意代码。

恢复:在美国服务器确认安全后,恢复服务到正常状态。

事后总结:分析事件全过程,改进美国服务器安全措施,更新应急预案。

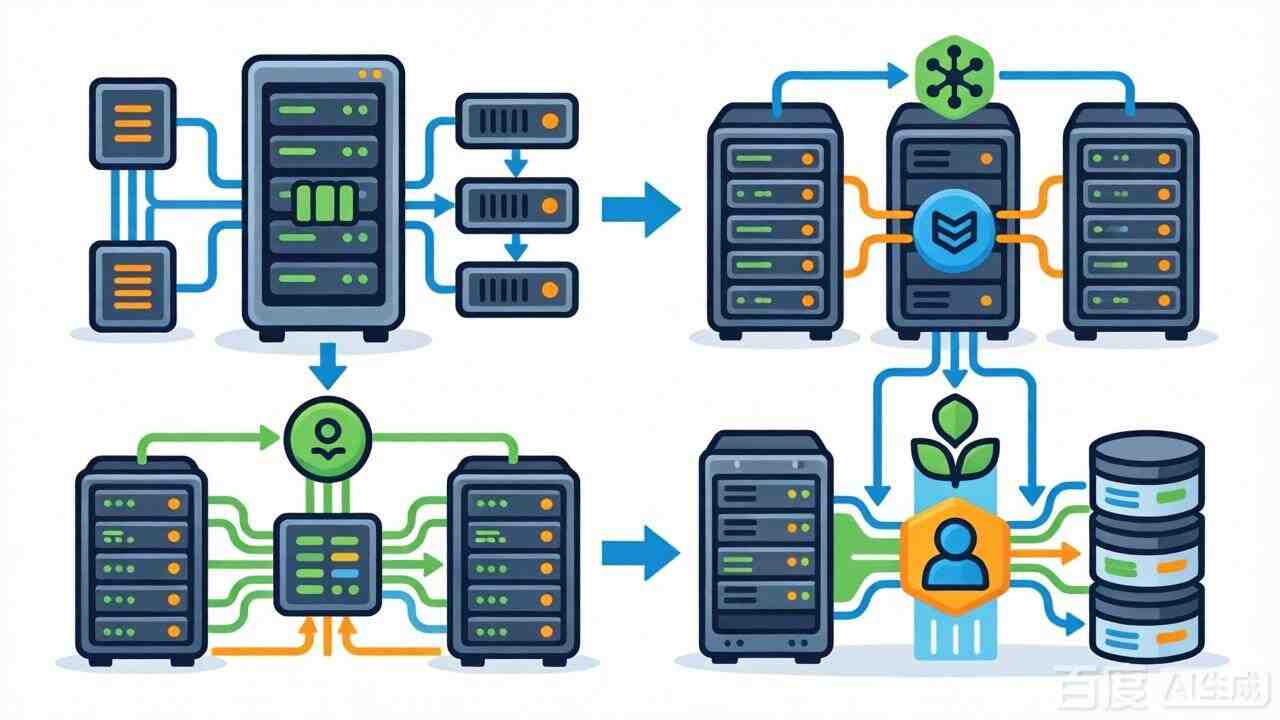

通过美国服务器监控告警、异常日志或用户报告确认攻击,评估初步影响。

根据事件严重程度启动相应级别的应急预案,组建美国服务器响应团队。

立即隔离受影响系统,同时保护美国服务器现场状态用于取证分析。

在受控环境中对受影响美国服务器系统进行深入分析,识别攻击路径和驻留痕迹。

彻底清理恶意代码,从干净备份恢复服务,实施美国服务器安全加固。

完成事件报告,分析根本原因,改进美国服务器安全架构和响应流程。

# 查看系统负载和运行时间 uptime w # 检查内存使用 free -m # 检查磁盘空间 df -h # 查看进程列表(按CPU排序) ps aux --sort=-%cpu | head -20 # 查看进程列表(按内存排序) ps aux --sort=-%mem | head -20

# 查看所有网络连接 sudo netstat -tunap # 使用ss命令(更快) sudo ss -tunp # 查看异常外联 sudo netstat -tunap | grep -E "(ESTABLISHED|SYN_SENT)" | grep -v 127.0.0.1 # 查看监听端口 sudo netstat -tunlp sudo ss -tunlp

# 当前登录用户 who w # 登录历史 last lastb # 检查认证日志 sudo tail -100 /var/log/auth.log sudo grep -E "(Failed|Invalid|Accepted)" /var/log/auth.log | tail -20

# 查找最近修改的文件 sudo find / -type f -mtime -1 2>/dev/null | head -20 # 查找隐藏文件 sudo find / -name ".*" -type f 2>/dev/null | head -20 # 查找SUID文件 sudo find / -perm -4000 2>/dev/null # 检查/tmp目录异常 ls -la /tmp/

# 查找异常进程名 ps aux | grep -E "\.(exe|sh|pl|py)$" # 查看进程树 pstree -p # 检查cron任务 sudo crontab -l sudo ls -la /etc/cron.*/ sudo ls -la /var/spool/cron/

# 在云控制台修改安全组,只允许管理IP访问 # 或通过本地防火墙紧急封锁 sudo iptables -F sudo iptables -P INPUT DROP sudo iptables -P FORWARD DROP sudo iptables -A INPUT -i lo -j ACCEPT sudo iptables -A INPUT -s YOUR_MGMT_IP -j ACCEPT # 保存规则 sudo iptables-save > /etc/iptables/rules.v4

# 在云平台创建磁盘快照 # AWS EC2 aws ec2 create-snapshot --volume-id vol-12345678 --description "Forensic snapshot post-attack" # 或通过dd创建本地副本 sudo dd if=/dev/sda1 of=/evidence/disk_image.img bs=4M status=progress

INCIDENT_ID=$(date +%Y%m%d_%H%M%S)

EVIDENCE_DIR="/evidence/$INCIDENT_ID"

sudo mkdir -p $EVIDENCE_DIR

# 备份系统日志

sudo cp -r /var/log $EVIDENCE_DIR/

# 备份进程信息

ps aux > $EVIDENCE_DIR/ps_aux.txt

# 备份网络状态

sudo netstat -tunap > $EVIDENCE_DIR/netstat.txt

sudo ss -tunp > $EVIDENCE_DIR/ss.txt

# 备份系统信息

uname -a > $EVIDENCE_DIR/system_info.txt

# 计算关键文件哈希

sudo find /bin /sbin /usr/bin /usr/sbin -type f -exec sha256sum {} \; > $EVIDENCE_DIR/system_bin_hashes.txt

# 安装并运行LiME sudo apt install git build-essential git clone https://github.com/504ensicsLabs/LiME cd LiME/src make sudo insmod lime.ko "path=$EVIDENCE_DIR/memory.dump format=lime" # 或使用avml sudo wget https://github.com/microsoft/avml/releases/latest/download/avml sudo chmod +x avml sudo ./avml $EVIDENCE_DIR/memory.dump

# 使用log2timeline创建时间线 sudo apt install plaso log2timeline.py $EVIDENCE_DIR/timeline.plaso /dev/sda1 psort.py -o l2tcsv $EVIDENCE_DIR/timeline.plaso > $EVIDENCE_DIR/timeline.csv

# 使用Volatility分析内存dump sudo apt install volatility volatility -f $EVIDENCE_DIR/memory.dump imageinfo volatility -f $EVIDENCE_DIR/memory.dump --profile=LinuxUbuntu1804x64 pslist volatility -f $EVIDENCE_DIR/memory.dump --profile=LinuxUbuntu1804x64 pstree volatility -f $EVIDENCE_DIR/memory.dump --profile=LinuxUbuntu1804x64 netscan

# 使用AIDE或Tripwire sudo aide --check # 或使用rpm验证 sudo rpm -Va # 使用debsums sudo apt install debsums sudo debsums -c

# 安装ClamAV sudo apt install clamav sudo freshclam sudo clamscan -r -i / --exclude-dir="^/sys" --exclude-dir="^/proc" # 使用rkhunter检查rootkit sudo apt install rkhunter sudo rkhunter --check --skip-keypress # 使用chkrootkit sudo apt install chkrootkit sudo chkrootkit

# 如果有网络流量捕获 sudo tcpdump -r /evidence/capture.pcap -n | head -50 # 使用tshark分析 sudo apt install tshark tshark -r /evidence/capture.pcap -Y "http.request" -T fields -e ip.src -e http.host -e http.request.uri

# 查找异常进程 ps aux | grep -E "\.(exe|sh|pl|py)$" | grep -v grep # 强制终止 sudo kill -9 PID # 如果进程重生,检查其父进程 pstree -p PID

# 查看异常用户 sudo cat /etc/passwd | grep -E "nologin|false" | cut -d: -f1 # 删除恶意用户 sudo userdel malicious_user sudo groupdel malicious_group # 检查authorized_keys sudo cat ~/.ssh/authorized_keys # 清空并重新添加可信密钥 echo "" > ~/.ssh/authorized_keys # 添加可信密钥 echo "ssh-rsa AAA... user@trusted" >> ~/.ssh/authorized_keys

# 在确认文件恶意后删除 sudo rm -f /tmp/.malicious_file # 但应先备份副本用于分析 sudo cp /tmp/.malicious_file $EVIDENCE_DIR/malware_samples/

# 查看所有cron任务 sudo crontab -l sudo ls -la /etc/cron.*/ sudo ls -la /var/spool/cron/ # 删除恶意任务 sudo crontab -r -u malicious_user sudo rm -f /etc/cron.d/malicious_job

# 从包管理器重新安装 sudo apt install --reinstall coreutils # 或从干净系统复制 scp root@clean-server:/bin/ls /bin/

# 如果有完整系统备份 # 方法A:从备份镜像恢复 tar -xzf /backups/full_system_backup.tar.gz -C / # 方法B:数据库恢复 mysql -u root -p < /backups/database_backup.sql # 方法C:文件恢复 rsync -av /backups/web/ /var/www/html/

# 重新安装操作系统 # 安装必要服务 sudo apt update sudo apt install nginx mysql-server php-fpm ufw fail2ban # 从受感染服务器仅恢复数据(非可执行文件) rsync -av --exclude="*.php" --exclude="*.py" --exclude="*.sh" root@infected-server:/var/www/data/ /var/www/data/

# 更新所有软件 sudo apt update && sudo apt upgrade -y # 配置防火墙 sudo ufw default deny incoming sudo ufw default allow outgoing sudo ufw allow 22/tcp sudo ufw allow 80,443/tcp sudo ufw enable # 配置fail2ban sudo apt install fail2ban sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local sudo nano /etc/fail2ban/jail.local # 启用防护 [sshd] enabled = true port = ssh filter = sshd logpath = /var/log/auth.log maxretry = 3 bantime = 3600 sudo systemctl enable fail2ban sudo systemctl start fail2ban

cat > /usr/local/bin/incident_response.sh << 'EOF'

#!/bin/bash

# 自动化应急响应数据收集

INCIDENT_ID=$(date +%Y%m%d_%H%M%S)

EVIDENCE_DIR="/evidence/$INCIDENT_ID"

mkdir -p $EVIDENCE_DIR

echo "=== 应急响应数据收集 - 事件ID: $INCIDENT_ID ===" > $EVIDENCE_DIR/report.txt

echo "开始时间: $(date)" >> $EVIDENCE_DIR/report.txt

# 收集系统信息

uname -a > $EVIDENCE_DIR/system_info.txt

hostname >> $EVIDENCE_DIR/system_info.txt

# 收集进程信息

ps aux > $EVIDENCE_DIR/ps_aux.txt

pstree -p > $EVIDENCE_DIR/pstree.txt

# 收集网络信息

sudo netstat -tunap > $EVIDENCE_DIR/netstat.txt

sudo ss -tunp > $EVIDENCE_DIR/ss.txt

sudo iptables -L -n -v > $EVIDENCE_DIR/iptables.txt

# 收集用户信息

who > $EVIDENCE_DIR/who.txt

w > $EVIDENCE_DIR/w_users.txt

last > $EVIDENCE_DIR/last_logins.txt

sudo cat /etc/passwd > $EVIDENCE_DIR/passwd.txt

sudo cat /etc/shadow > $EVIDENCE_DIR/shadow.txt

# 收集服务信息

sudo systemctl list-units --type=service > $EVIDENCE_DIR/services.txt

sudo systemctl list-unit-files --type=service > $EVIDENCE_DIR/service_files.txt

# 收集计划任务

sudo crontab -l > $EVIDENCE_DIR/crontab_root.txt

sudo ls -la /etc/cron.*/ > $EVIDENCE_DIR/cron_dirs.txt

sudo ls -la /var/spool/cron/ > $EVIDENCE_DIR/cron_spool.txt

# 收集日志

sudo cp -r /var/log $EVIDENCE_DIR/

sudo journalctl --since "3 days ago" > $EVIDENCE_DIR/journal.txt

# 计算文件哈希

sudo find /bin /sbin /usr/bin /usr/sbin -type f -exec sha256sum {} \; > $EVIDENCE_DIR/system_bin_hashes.txt

# 打包证据

tar -czf /evidence/$INCIDENT_ID.tar.gz $EVIDENCE_DIR

sha256sum /evidence/$INCIDENT_ID.tar.gz > /evidence/$INCIDENT_ID.tar.gz.sha256

echo "证据包已保存: /evidence/$INCIDENT_ID.tar.gz" >> $EVIDENCE_DIR/report.txt

echo "结束时间: $(date)" >> $EVIDENCE_DIR/report.txt

echo "应急响应数据收集完成。证据包: /evidence/$INCIDENT_ID.tar.gz"

EOF

chmod +x /usr/local/bin/incident_response.sh

cat > /usr/local/bin/threat_monitor.sh << 'EOF'

#!/bin/bash

# 实时威胁检测和响应

LOG_FILE="/var/log/threat_monitor.log"

ALERT_EMAIL="security@example.com"

# 监控异常进程

while true; do

# 检测隐藏进程

hidden_procs=$(ps aux | grep "\[" | grep -v "\[")

if [ -n "$hidden_procs" ]; then

echo "[$(date)] 检测到隐藏进程: $hidden_procs" >> $LOG_FILE

echo "隐藏进程警报: $hidden_procs" | mail -s "隐藏进程检测" $ALERT_EMAIL

fi

# 检测异常网络连接

suspicious_conns=$(sudo netstat -tunap | grep -E "ESTABLISHED.*:([0-9]{1,4}|[1-5][0-9]{4}|6[0-4][0-9]{3}|65[0-4][0-9]{2}|655[0-2][0-9]|6553[0-5])\s" | grep -v "127.0.0.1")

if [ -n "$suspicious_conns" ]; then

echo "[$(date)] 检测到可疑连接: $suspicious_conns" >> $LOG_FILE

fi

# 检测文件变化

find /etc -type f -mmin -5 2>/dev/null | while read file; do

echo "[$(date)] 配置文件修改: $file" >> $LOG_FILE

done

sleep 60

done

EOF

chmod +x /usr/local/bin/threat_monitor.sh

应对美国服务器遭受的攻击,是一场技术能力、流程规范和危机管理的综合考验。成功的应急响应始于充分的准备,包括明确的预案、熟练的团队、完备的工具;强化于快速的遏制,包括最小化影响范围、保护证据完整性、防止攻击扩散;最终通过彻底的根除和系统性加固,实现安全水平的提升。通过上述检测命令、遏制措施和恢复流程,美国服务器可以构建标准化的应急响应能力。

现在梦飞科技合作的美国VM机房的美国服务器所有配置都免费赠送防御值 ,可以有效防护网站的安全,以下是部分配置介绍:

| CPU | 内存 | 硬盘 | 带宽 | IP | 价格 | 防御 |

| E3-1270v2 四核 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 320/月 | 免费赠送1800Gbps DDoS防御 |

| Dual E5-2690v1 十六核 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 820/月 | 免费赠送1800Gbps DDoS防御 |

| AMD Ryzen 9900x 十二核 | 64GB | 1TB NVME | 1G无限流量 | 1个IP | 1250/月 | 免费赠送1800Gbps DDoS防御 |

| Dual Intel Gold 6230 四十核 | 128GB | 960GB NVME | 1G无限流量 | 1个IP | 1530/月 | 免费赠送1800Gbps DDoS防御 |

梦飞科技已与全球多个国家的顶级数据中心达成战略合作关系,为互联网外贸行业、金融行业、IOT行业、游戏行业、直播行业、电商行业等企业客户等提供一站式安全解决方案。持续关注梦飞科技官网,获取更多IDC资讯!