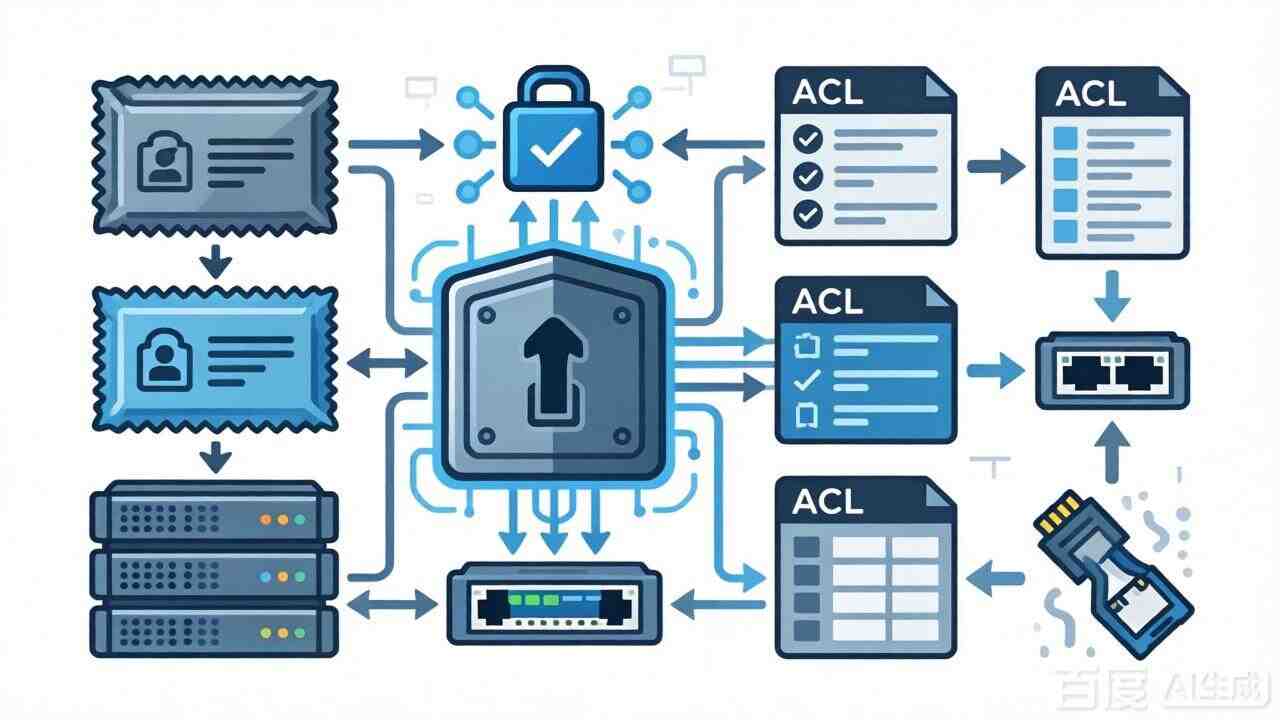

美国服务器的网络安全防御体系中,包过滤防火墙作为网络层的第一道防线,承担着最基本的流量控制职责。它工作在OSI模型的第三层和第四层,基于IP地址、端口和协议类型对美国服务器数据包进行允许或拒绝的决策。从经典的iptables到现代的nftables,包过滤技术不断演进,但其核心原理始终不变:在美国服务器网络边界实施基于规则集的访问控制。理解包过滤防火墙的优势、局限性和正确配置方法,对于保护美国服务器免受未经授权的访问、端口扫描和基本的DDoS攻击至关重要。本文小编将深入分析包过滤防火墙的优缺点,并提供美国服务器从基础配置到高级优化的完整操作指南。

包过滤防火墙工作在TCP/IP模型的美国服务器网络层和传输层,检查每个数据包的以下信息:

源IP地址/目标IP地址:基于IP地址的过滤控制 协议类型:TCP、UDP、ICMP等 源端口/目标端口:针对TCP/UDP协议 TCP标志位:SYN、ACK、FIN等 接口方向:入站、出站、转发

iptables:美国服务器传统的Netfilter框架,通过表(filter、nat、mangle、raw)和链(INPUT、FORWARD、OUTPUT)组织规则。

nftables:Netfilter的新一代框架,统一了iptables、ip6tables、arptables、ebtables,提供更简洁的语法和更好的美国服务器性能。

状态检测防火墙:跟踪美国服务器连接状态,能识别NEW、ESTABLISHED、RELATED等状态。

应用层防火墙:工作在OSI第七层,理解HTTP、FTP等美国服务器应用协议。

下一代防火墙:集成了美国服务器入侵防御、深度包检测、应用识别等功能。

性能高效:工作在较低网络层,处理速度快,对美国服务器性能影响小。

配置灵活:可基于美国服务器IP、端口、协议等组合复杂规则。

资源消耗低:相比应用层防火墙,美国服务器内存和CPU占用较少。

广泛兼容:所有支持TCP/IP的美国服务器操作系统都内置包过滤功能。

无法检测应用层内容:无法防御SQL注入、XSS等美国服务器应用层攻击。

无状态检测:基本包过滤无法理解美国服务器连接状态,易受欺骗攻击。

规则管理复杂:大型规则集难以维护,易出现美国服务器规则冲突。

基础网络隔离:美国服务器与互联网之间的基本访问控制。

合规性要求:满足PCI DSS等标准对美国服务器网络分段的要求。

以下以美国服务器Linux操作系统为例,详述从基础配置到高级优化的完整流程。

根据美国服务器业务需求设计防火墙策略,制定规则顺序和日志策略。

安装和配置iptables或nftables,设置美国服务器默认策略。

为Web服务器、美国服务器数据库、SSH等服务配置精细的访问规则。

配置防DDoS、防端口扫描、防IP欺骗等美国服务器安全规则。

配置美国服务器规则日志记录,设置实时监控和告警。

优化规则顺序,清理旧规则,定期审计美国服务器规则集。

sudo iptables -L -n -v # 查看规则链 sudo iptables -S # 查看规则行号 sudo iptables -L --line-numbers

sudo iptables -F sudo iptables -X sudo iptables -Z

sudo iptables -P INPUT DROP sudo iptables -P FORWARD DROP sudo iptables -P OUTPUT ACCEPT

sudo iptables -A INPUT -i lo -j ACCEPT sudo iptables -A OUTPUT -o lo -j ACCEPT

sudo iptables -A INPUT -m conntrack --ctstate ESTABLISHED,RELATED -j ACCEPT

sudo iptables-save > /etc/iptables/rules.v4 # 自动加载 sudo apt install iptables-persistent sudo netfilter-persistent save

sudo iptables -A INPUT -p tcp --dport 22 -s 203.0.113.0/24 -j ACCEPT sudo iptables -A INPUT -p tcp --dport 22 -s 198.51.100.50 -j ACCEPT # 限制SSH连接频率 sudo iptables -A INPUT -p tcp --dport 22 -m state --state NEW -m recent --set --name SSH sudo iptables -A INPUT -p tcp --dport 22 -m state --state NEW -m recent --update --seconds 60 --hitcount 4 --name SSH -j DROP

sudo iptables -A INPUT -p tcp --dport 80 -j ACCEPT sudo iptables -A INPUT -p tcp --dport 443 -j ACCEPT # 限制HTTP连接数 sudo iptables -A INPUT -p tcp --dport 80 -m connlimit --connlimit-above 50 -j DROP sudo iptables -A INPUT -p tcp --dport 443 -m connlimit --connlimit-above 50 -j DROP

sudo iptables -A INPUT -p tcp --dport 3306 -s 10.0.1.0/24 -j ACCEPT sudo iptables -A INPUT -p tcp --dport 5432 -s 10.0.1.0/24 -j ACCEPT

sudo iptables -A INPUT -p icmp --icmp-type echo-request -m limit --limit 1/second -j ACCEPT sudo iptables -A INPUT -p icmp --icmp-type echo-request -j DROP

# 允许DNS查询 sudo iptables -A OUTPUT -p udp --dport 53 -j ACCEPT sudo iptables -A OUTPUT -p tcp --dport 53 -j ACCEPT # 允许NTP sudo iptables -A OUTPUT -p udp --dport 123 -j ACCEPT

sudo iptables -N SYN_FLOOD sudo iptables -A INPUT -p tcp --syn -j SYN_FLOOD sudo iptables -A SYN_FLOOD -m limit --limit 10/second --limit-burst 20 -j RETURN sudo iptables -A SYN_FLOOD -j DROP # 或使用更高级的防护 sudo iptables -A INPUT -p tcp --syn -m recent --name synflood --set sudo iptables -A INPUT -p tcp --syn -m recent --name synflood --update --seconds 1 --hitcount 20 -j DROP

sudo iptables -N PORTSCAN sudo iptables -A INPUT -p tcp -m recent --name portscan --set sudo iptables -A INPUT -p tcp -m recent --name portscan --update --seconds 60 --hitcount 10 -j PORTSCAN sudo iptables -A PORTSCAN -j DROP sudo iptables -A PORTSCAN -j LOG --log-prefix "Portscan detected: "

# 拒绝来自私有地址的入站流量 sudo iptables -A INPUT -s 10.0.0.0/8 -j DROP sudo iptables -A INPUT -s 172.16.0.0/12 -j DROP sudo iptables -A INPUT -s 192.168.0.0/16 -j DROP # 拒绝广播地址 sudo iptables -A INPUT -s 255.255.255.255 -j DROP sudo iptables -A INPUT -d 0.0.0.0 -j DROP

# 限制连接速率 sudo iptables -A INPUT -p tcp --dport 80 -m limit --limit 100/minute --limit-burst 200 -j ACCEPT # 使用hashlimit更灵活 sudo iptables -A INPUT -p tcp --dport 80 -m hashlimit --hashlimit-name http --hashlimit-above 10/second --hashlimit-burst 20 --hashlimit-mode srcip -j DROP

# 禁用不需要的端口 sudo iptables -A INPUT -p tcp --dport 23 -j DROP # Telnet sudo iptables -A INPUT -p tcp --dport 111 -j DROP # RPC sudo iptables -A INPUT -p tcp --dport 137:139 -j DROP # NetBIOS sudo iptables -A INPUT -p udp --dport 137:139 -j DROP sudo iptables -A INPUT -p tcp --dport 445 -j DROP # SMB

sudo apt install nftables sudo systemctl enable nftables sudo systemctl start nftables

sudo nano /etc/nftables.conf

#!/usr/sbin/nft -f

flush ruleset

table inet filter {

set blackhole {

type ipv4_addr

flags timeout

}

chain input {

type filter hook input priority 0; policy drop;

# 允许本地回环

iif lo accept

# 允许已建立的连接

ct state established,related accept

# ICMP限制

ip protocol icmp icmp type echo-request limit rate 1/second accept

ip protocol icmp icmp type echo-request drop

# SSH访问控制

tcp dport 22 ip saddr { 203.0.113.0/24, 198.51.100.50 } ct state new limit rate 3/minute accept

tcp dport 22 ct state new drop

# Web服务

tcp dport { 80, 443 } ct state new limit rate 20/second accept

# 防御端口扫描

tcp flags syn ct state new add @blackhole { ip saddr timeout 60s } drop

# 记录被拒绝的包

log prefix "nftables denied: " group 0 drop

}

chain forward {

type filter hook forward priority 0; policy drop;

}

chain output {

type filter hook output priority 0; policy accept;

}

}

sudo nft -f /etc/nftables.conf

sudo nft list ruleset sudo nft list table inet filter

# 创建IP集合 sudo ipset create attackers hash:ip timeout 3600 sudo ipset create whitelist hash:net # 添加IP sudo ipset add attackers 203.0.113.100 sudo ipset add whitelist 192.168.1.0/24 # 在iptables中使用 sudo iptables -A INPUT -m set --match-set attackers src -j DROP sudo iptables -A INPUT -m set --match-set whitelist src -j ACCEPT # 保存ipset sudo ipset save > /etc/ipset.conf sudo echo "ipset restore < /etc/ipset.conf" >> /etc/rc.local

# 查看连接状态 cat /proc/net/nf_conntrack # 优化连接跟踪表 sudo sysctl -w net.netfilter.nf_conntrack_max=524288 sudo sysctl -w net.netfilter.nf_conntrack_tcp_timeout_established=86400 sudo sysctl -w net.netfilter.nf_conntrack_tcp_timeout_syn_recv=30

# 记录被拒绝的连接 sudo iptables -A INPUT -j LOG --log-prefix "IPTABLES-DENIED: " --log-level 4 # 限制日志大小 sudo iptables -A INPUT -m limit --limit 5/min -j LOG --log-prefix "iptables denied: " --log-level 7 # 配置rsyslog处理防火墙日志 sudo nano /etc/rsyslog.d/10-iptables.conf :msg, contains, "iptables denied" /var/log/iptables.log & stop sudo systemctl restart rsyslog

cat > /usr/local/bin/firewall_monitor.sh << 'EOF'

#!/bin/bash

# 防火墙监控脚本

LOG_FILE="/var/log/firewall_monitor.log"

ALERT_EMAIL="admin@example.com"

# 监控被拒绝的连接

RECENT_DENIED=$(tail -100 /var/log/iptables.log 2>/dev/null | grep "iptables denied" | wc -l)

if [ $RECENT_DENIED -gt 50 ]; then

echo "警报: 短时间内大量连接被拒绝 ($RECENT_DENIED 次)" | mail -s "防火墙警报" $ALERT_EMAIL

fi

# 监控连接跟踪表

CONNTRACK_COUNT=$(cat /proc/sys/net/netfilter/nf_conntrack_count)

CONNTRACK_MAX=$(cat /proc/sys/net/netfilter/nf_conntrack_max)

USAGE_PERCENT=$((CONNTRACK_COUNT * 100 / CONNTRACK_MAX))

if [ $USAGE_PERCENT -gt 80 ]; then

echo "警报: 连接跟踪表使用率 ${USAGE_PERCENT}%" | mail -s "连接跟踪表警报" $ALERT_EMAIL

fi

# 记录统计

echo "$(date): 拒绝连接: $RECENT_DENIED, 连接跟踪: ${USAGE_PERCENT}%" >> $LOG_FILE

EOF

chmod +x /usr/local/bin/firewall_monitor.sh

cat > /usr/local/bin/firewall_manager.sh << 'EOF'

#!/bin/bash

# 自动化防火墙管理

ACTION=$1

IP=$2

PORT=$3

PROTOCOL=${4:-tcp}

TIMEOUT=${5:-3600}

case $ACTION in

block)

# 临时封禁IP

sudo iptables -A INPUT -s $IP -j DROP

echo "$(date): Blocked $IP" >> /var/log/firewall_blocks.log

# 设置自动解封

(sleep $TIMEOUT && sudo iptables -D INPUT -s $IP -j DROP) &

;;

allow)

# 临时允许IP

sudo iptables -I INPUT -s $IP -j ACCEPT

echo "$(date): Allowed $IP" >> /var/log/firewall_allows.log

;;

rate-limit)

# 限制IP的访问速率

sudo iptables -A INPUT -s $IP -p $PROTOCOL --dport $PORT -m limit --limit 10/minute -j ACCEPT

sudo iptables -A INPUT -s $IP -p $PROTOCOL --dport $PORT -j DROP

;;

*)

echo "用法: $0 {block|allow|rate-limit} IP [PORT] [PROTOCOL] [TIMEOUT]"

exit 1

;;

esac

EOF

chmod +x /usr/local/bin/firewall_manager.sh

cat > /usr/local/bin/auto_block.sh << 'EOF'

#!/bin/bash

# 自动检测并封禁恶意IP

LOG_FILE="/var/log/auth.log"

THRESHOLD=5

BLOCK_TIME=3600

# 分析失败登录

grep "Failed password" $LOG_FILE | awk '{print $(NF-3)}' | sort | uniq -c | while read count ip; do

if [ $count -gt $THRESHOLD ]; then

/usr/local/bin/firewall_manager.sh block $ip $BLOCK_TIME

echo "$(date): Auto-blocked $IP ($count failed attempts)" >> /var/log/auto_block.log

fi

done

# 分析端口扫描

grep "Portscan detected" /var/log/iptables.log | awk '{print $NF}' | while read ip; do

/usr/local/bin/firewall_manager.sh block $ip 7200

done

EOF

chmod +x /usr/local/bin/auto_block.sh

# 查看规则匹配统计 sudo iptables -L -n -v # 重新排序规则,将最常匹配的规则放在前面 # 使用iptables-save导出,手动排序,然后iptables-restore

# 查找旧的时间戳规则 sudo iptables -L -n --line-numbers | grep -E "\[0:0\]$" # 删除不活跃的规则 sudo iptables -Z # 清零计数器 # 稍后查看哪些规则计数器仍为0

cat > /usr/local/bin/firewall_audit.sh << 'EOF' #!/bin/bash # 防火墙规则审计 AUDIT_FILE="/var/log/firewall_audit_$(date +%Y%m%d).log" echo "=== 防火墙规则审计 $(date) ===" > $AUDIT_FILE echo "" >> $AUDIT_FILE

echo "1. 默认策略:" >> $AUDIT_FILE sudo iptables -L | grep -E "^(Chain|policy)" >> $AUDIT_FILE echo "" >> $AUDIT_FILE

echo "2. 开放端口:" >> $AUDIT_FILE sudo iptables -L -n | grep "ACCEPT" | grep "dpt:" >> $AUDIT_FILE echo "" >> $AUDIT_FILE

echo "3. 潜在危险规则:" >> $AUDIT_FILE sudo iptables -L -n | grep -E "ACCEPT.*0.0.0.0/0" >> $AUDIT_FILE echo "" >> $AUDIT_FILE

echo "4. 规则匹配统计:" >> $AUDIT_FILE sudo iptables -L -n -v | head -30 >> $AUDIT_FILE EOF chmod +x /usr/local/bin/firewall_audit.sh

包过滤防火墙作为美国服务器的基础网络防护层,在提供高效、透明的访问控制方面具有不可替代的价值,但在应对复杂的应用层攻击时存在明显局限。成功的美国服务器防火墙策略应当是分层防御的一部分:包过滤作为第一层,状态检测作为第二层,应用层防护作为第三层。通过iptables或nftables的精细配置,可以有效防范基础的端口扫描、DDoS攻击和未授权访问。然而必须清醒认识到其局限性,并适时部署WAF、IDS/IPS等高美国服务器级防护措施。

现在梦飞科技合作的美国VM机房的美国服务器所有配置都免费赠送防御值 ,可以有效防护网站的安全,以下是部分配置介绍:

| CPU | 内存 | 硬盘 | 带宽 | IP | 价格 | 防御 |

| E3-1270v2 四核 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 320/月 | 免费赠送1800Gbps DDoS防御 |

| Dual E5-2690v1 十六核 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 820/月 | 免费赠送1800Gbps DDoS防御 |

| AMD Ryzen 9900x 十二核 | 64GB | 1TB NVME | 1G无限流量 | 1个IP | 1250/月 | 免费赠送1800Gbps DDoS防御 |

| Dual Intel Gold 6230 四十核 | 128GB | 960GB NVME | 1G无限流量 | 1个IP | 1530/月 | 免费赠送1800Gbps DDoS防御 |

梦飞科技已与全球多个国家的顶级数据中心达成战略合作关系,为互联网外贸行业、金融行业、IOT行业、游戏行业、直播行业、电商行业等企业客户等提供一站式安全解决方案。持续关注梦飞科技官网,获取更多IDC资讯!