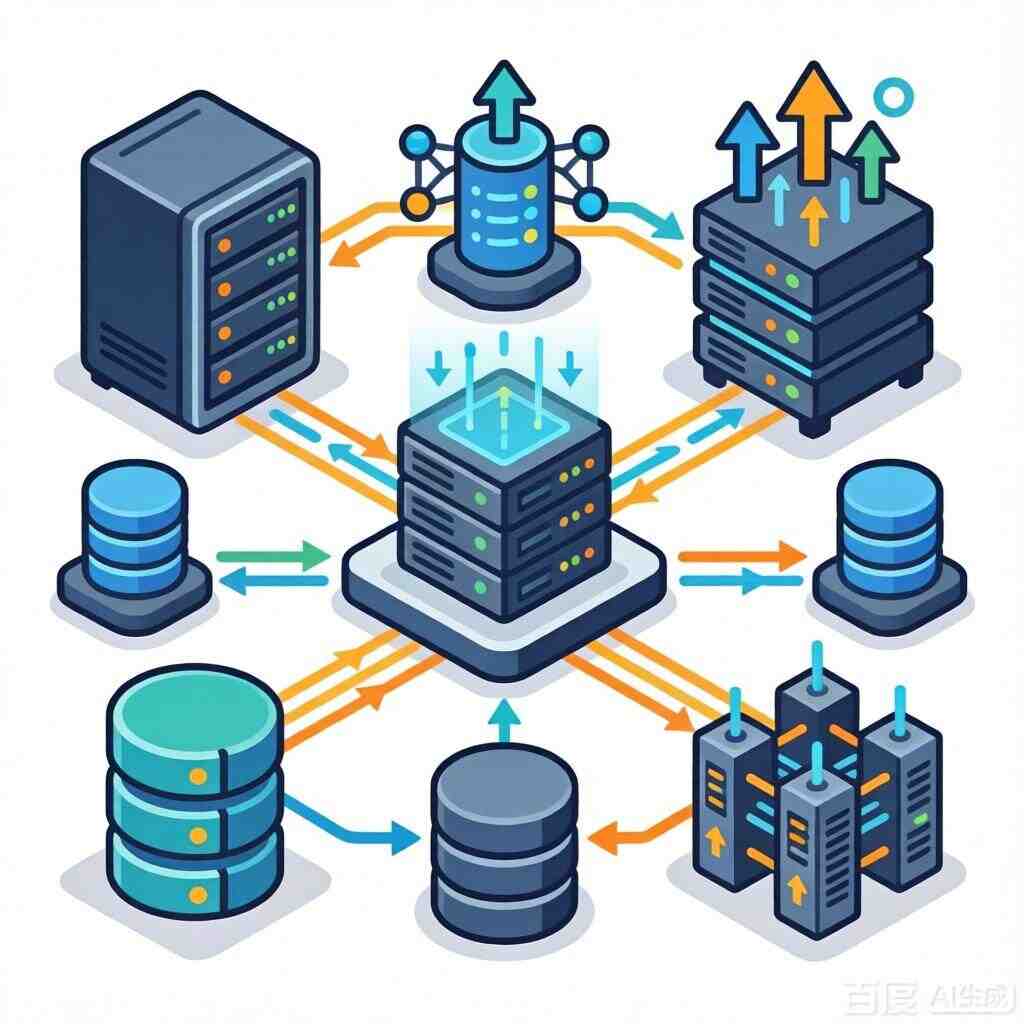

美国服务器的网络通信体系中,域名系统是连接用户请求与后端服务的隐形桥梁。DNS的工作机制远不止于简单的“域名转IP”,而是一个分布式、层次化、缓存驱动的全球数据库系统,其设计哲学深刻影响了美国服务器上应用的可用性、性能和灾难恢复能力。理解DNS如何将诸如www.example.com的人类可读域名,解析为托管在美国服务器数据中心的服务器IP地址,是进行网站部署、CDN配置、负载均衡和故障转移的基础。本文将深入剖析美国服务器DNS的递归与迭代查询、记录类型、TTL机制,并提供在BIND、PowerDNS等软件上配置权威DNS服务器和解析器的实战指南。

全球DNS是一个树状结构。根域名服务器位于顶端,其下是顶级域(如.com、.net、.org、.us),再下是二级域(如example.com),以此类推。这种结构实现了管理的分布式化。当在美国服务器上托管example.com时,需要在其.com顶级域的名称服务器中注册,从而成为该域的权威名称服务器,负责提供该域下所有记录的最终答案。

这是美国服务器DNS解析的核心流程,涉及两种角色:

递归解析器:通常由ISP、公共DNS(如8.8.8.8)或本地部署的DNS服务器(如dnsmasq)充当。它代表客户端(如浏览器)完成完整的美国服务器查询工作,从根域名服务器开始,一层层追踪,直到找到最终的权威答案,并将结果返回给客户端。它会缓存结果以加速后续查询。

迭代查询:发生在递归解析器向各级DNS服务器询问的过程中。被询问的美国服务器(如根服务器、TLD服务器)不会代劳查询,而是返回它知道的“下一跳”最佳线索(即下级域的名称服务器地址)。

权威DNS服务器存储多种类型的美国服务器资源记录:

A/AAAA记录:将域名映射到IPv4/IPv6地址。这是托管美国服务器的核心记录。

CNAME记录:域名别名,将访问者从一个域名指向另一个域名。常用于美国服务器CDN和子域名管理。

MX记录:指定接收该域电子邮件的邮件美国服务器。

TXT记录:存放任意文本信息,常用于域名所有权验证、SPF、DKIM、DMARC等。

SOA记录:域的起始授权记录,包含主名称美国服务器、管理员邮箱、序列号、刷新间隔等关键管理信息。

每条DNS记录都有一个生存时间值。它告诉递归解析器该记录可以在其本地缓存中保存多久(秒)。较短的TTL(如300秒)意味着变更生效快,但会增加权威服务器的查询压力。较长的TTL(如86400秒)能极大减轻负载并加速解析,但变更传播慢。为美美国服务器配置合理的TTL是平衡灵活性与性能的关键。

为提升控制力和性能,许多企业选择在美国服务器上自托管权威DNS服务器(如BIND、PowerDNS)。以下是部署BIND 9的详细步骤。

1、网络规划:为DNS服务分配一个或多个静态IP地址。建议在不同物理位置的美国服务器上部署至少两台,以实现冗余。在域名注册商处,将这些服务器的IP地址设置为您域的NS记录。

2、系统准备:确保美国服务器防火墙开放UDP/TCP 53端口。

安装BIND软件,并编辑主配置文件named.conf,定义美国服务器运行参数、访问控制和区域文件位置。

为美国服务器每个需要托管的域名创建一个正向解析文件和一个反向解析文件。在正向文件中定义SOA记录、NS记录以及各种资源记录。

配置TSIG密钥实现美国服务器间安全通信,设置ACL限制查询,并启用DNSSEC对区域进行签名,防止缓存投毒。

使用dig、nslookup等工具从内部和外部测试DNS解析是否正确,并监控美国服务器的服务状态。

# 在CentOS/RHEL 8+ 上安装 sudo dnf install bind bind-utils # 在Ubuntu/Debian上安装 sudo apt update sudo apt install bind9 bind9utils bind9-dnsutils # 启动BIND并设置开机自启 sudo systemctl start named sudo systemctl enable named sudo systemctl status named

# 全局选项

options {

# 监听所有IPv4和IPv6地址的53端口

listen-on port 53 { any; };

listen-on-v6 port 53 { any; };

# 允许哪些客户端进行递归查询(仅对内部网络或特定IP开放,避免成为开放解析器)

allow-query { localhost; 10.0.0.0/8; 192.168.0.0/16; };

# 允许递归查询的客户端(同上,通常与allow-query一致)

allow-recursion { localhost; 10.0.0.0/8; 192.168.0.0/16; };

# 允许查询缓存的客户端(可更宽松)

allow-query-cache { localhost; 10.0.0.0/8; 192.168.0.0/16; };

# 转发设置:将未知查询转发到上游DNS(如8.8.8.8)

forwarders { 8.8.8.8; 1.1.1.1; };

forward only; # 或 first(先尝试转发,失败则自行查询)

# 禁用区域传输,或严格限制

allow-transfer { none; };

# 启用DNSSEC验证

dnssec-validation auto;

# 绑定到特定IP(多IP服务器)

// listen-on { 192.168.1.10; };

# 设置工作目录

directory "/var/named";

# 转储、统计文件位置

dump-file "/var/named/data/cache_dump.db";

statistics-file "/var/named/data/named_stats.txt";

memstatistics-file "/var/named/data/named_mem_stats.txt";

# 设置PID文件

pid-file "/run/named/named.pid";

session-keyfile "/run/named/session.key";

};

# 根域名服务器提示文件

zone "." IN {

type hint;

file "named.ca";

};

# 包含区域配置文件

include "/etc/named.rfc1912.zones";

include "/etc/named.root.key";

# 记录日志

logging {

channel default_debug {

file "data/named.run";

severity dynamic;

};

};

首先,在/etc/named.conf末尾或/etc/named.rfc1912.zones中定义区域。

# 编辑 /etc/named.conf 添加:

zone "example.com" IN {

type master; # 主服务器

file "example.com.zone"; # 区域文件路径,相对于directory

allow-update { none; }; # 不允许动态更新

allow-transfer { 192.168.1.11; }; # 允许从服务器进行区域传输

also-notify { 192.168.1.11; }; # 主动通知从服务器

};

然后,创建正向解析区域文件 /var/named/example.com.zone:

$TTL 86400 ; 默认TTL 1天 @ IN SOA ns1.example.com. admin.example.com. ( 2024051501 ; 序列号 (格式:YYYYMMDDnn,每次修改需递增) 3600 ; 刷新时间 (1小时,从服务器检查主服务器的频率) 1800 ; 重试时间 (30分钟,刷新失败后的重试间隔) 1209600 ; 过期时间 (2周,从服务器无法联系主服务器时,数据有效时长) 86400 ) ; 否定回答的TTL (1天) ; 名称服务器记录 @ IN NS ns1.example.com. @ IN NS ns2.example.com. ; 邮件交换记录 @ IN MX 10 mail.example.com. ; 地址记录 @ IN A 192.168.1.10 ns1 IN A 192.168.1.10 ns2 IN A 192.168.1.11 www IN A 192.168.1.10 mail IN A 192.168.1.20 api IN A 192.168.1.30 db IN A 192.168.1.40 ; 别名记录 blog IN CNAME www.example.com. ; 文本记录 @ IN TXT "v=spf1 mx ~all" _dmarc IN TXT "v=DMARC1; p=none; rua=mailto:dmarc-reports@example.com;" 创建反向解析区域文件(可选,用于IP到域名的映射)/var/named/1.168.192.in-addr.arpa.zone: $TTL 86400 @ IN SOA ns1.example.com. admin.example.com. ( 2024051501 3600 1800 1209600 86400 ) @ IN NS ns1.example.com. @ IN NS ns2.example.com. 10 IN PTR ns1.example.com. 11 IN PTR ns2.example.com. 10 IN PTR www.example.com. 20 IN PTR mail.example.com. 30 IN PTR api.example.com. 40 IN PTR db.example.com.

在另一台美国服务器上部署BIND作为从服务器,实现冗余。

在从服务器的/etc/named.conf中配置:

zone "example.com" IN {

type slave; # 从服务器

file "slaves/example.com.zone"; # 文件存储在slaves目录,BIND可写

masters { 192.168.1.10; }; # 主服务器IP

allow-transfer { none; }; # 从服务器不允许区域传输

};

sudo named-checkconf /etc/named.conf

sudo named-checkzone example.com /var/named/example.com.zone sudo named-checkzone 1.168.192.in-addr.arpa /var/named/1.168.192.in-addr.arpa.zone

sudo systemctl reload named 或发送HUP信号 sudo rndc reload

dig @localhost www.example.com A dig @localhost example.com MX dig -x 192.168.1.10 # 反向解析

dig +trace www.example.com

dig @YOUR_SERVER_IP www.example.com

sudo rndc status # 获取统计信息(需要在配置中启用) sudo rndc stats cat /var/named/data/named_stats.txt

sudo tail -f /var/log/messages | grep named # 或查看指定日志文件 sudo journalctl -u named -f

美国服务器的DNS系统是一个将静态的域名配置与动态的网络智能相结合的精密工程。成功的DNS管理不仅要求正确配置A记录和CNAME,更需要深入理解TTL对变更速度和缓存效率的平衡,利用NS记录实现地理负载均衡,以及通过DNSSEC构建信任链。通过自建权威DNS服务器,美国服务器用户可以获得对解析策略的完全控制权,实现基于地理位置的智能解析、主从冗余和细粒度的流量管理。然而,这也带来了运维复杂性和对DDoS攻击的脆弱性。因此,许多企业选择将权威DNS托管给专业的云DNS服务商,而将递归解析器部署在本地。无论采用何种架构,理解DNS的工作原理并通过dig、named-checkzone等工具进行严谨的测试和验证,都是确保美国服务器上托管的服务能够被全球用户稳定、快速访问的基石。

现在梦飞科技合作的美国VM机房的美国服务器所有配置都免费赠送防御值 ,可以有效防护网站的安全,以下是部分配置介绍:

| CPU | 内存 | 硬盘 | 带宽 | IP | 价格 | 防御 |

| E3-1270v2 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 350/月 | 免费赠送1800Gbps DDoS防御 |

| Dual E5-2690v1 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 799/月 | 免费赠送1800Gbps DDoS防御 |

| Dual E5-2690v2 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 999/月 | 免费赠送1800Gbps DDoS防御 |

| Dual Intel Gold 6152 | 128GB | 960GB NVME | 1G无限流量 | 1个IP | 1299/月 | 免费赠送1800Gbps DDoS防御 |

梦飞科技已与全球多个国家的顶级数据中心达成战略合作关系,为互联网外贸行业、金融行业、IOT行业、游戏行业、直播行业、电商行业等企业客户等提供一站式安全解决方案。持续关注梦飞科技官网,获取更多IDC资讯!