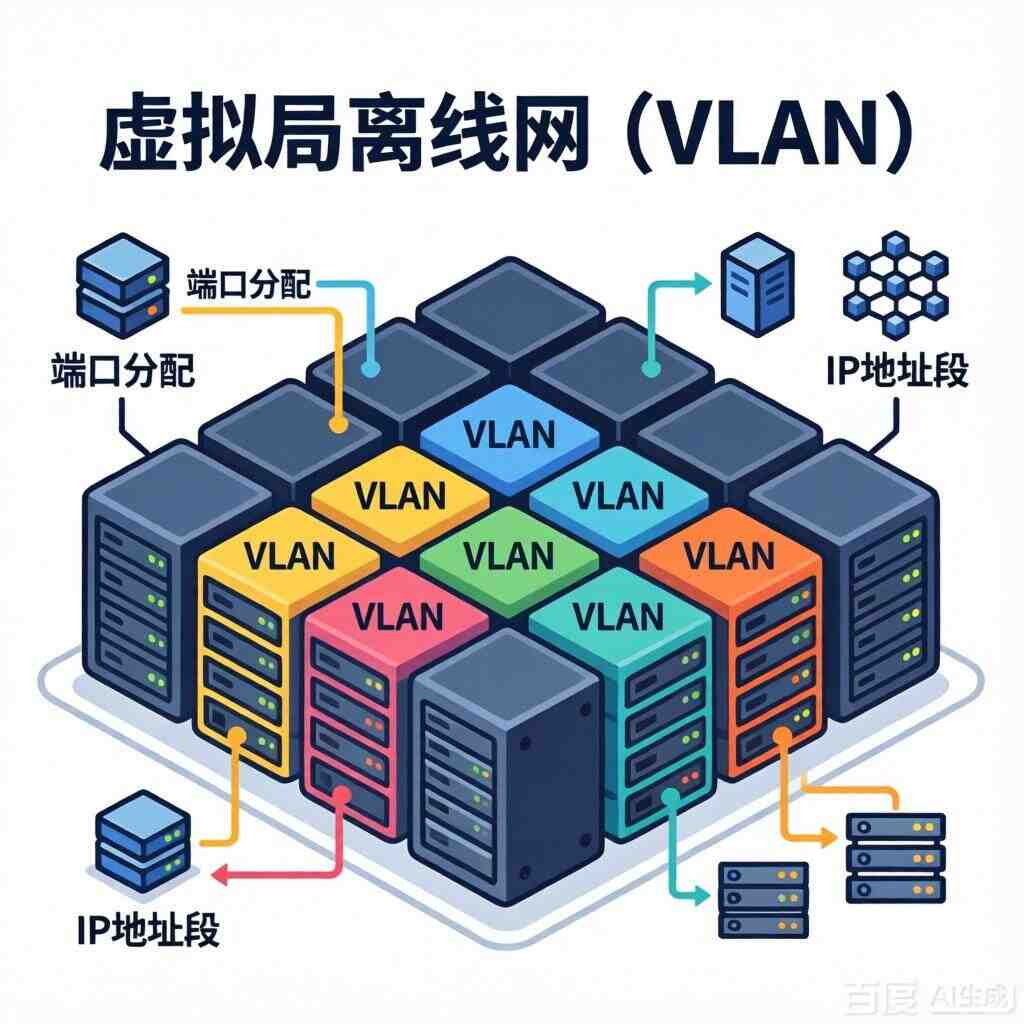

美国服务器在复杂的网络环境中,虚拟局域网(VLAN)是实现逻辑网络隔离、安全分段和流量管理的核心技术。与通过物理交换机划分网段不同,VLAN允许在同一台物理交换机甚至跨越多台交换机上,创建多个逻辑上完全独立的广播域。这使得托管在同一机柜或数据中心内、物理位置相邻的美国服务器,能够被划入不同的安全区域,例如Web前端VLAN、应用服务器VLAN、数据库VLAN和管理VLAN,从而有效遏制攻击者横向移动、减少广播风暴并优化网络策略。本文小编将深入解析VLAN的802.1Q标准,并提供在美国服务器Linux系统、物理交换机及云环境中配置VLAN的完整操作流程。

VLAN的核心在于802.1Q标签。这是一个4字节的标识,插入到美国服务器标准以太网帧的源MAC地址和类型/长度字段之间,其中包含12位的VLAN ID(范围1-4094)。基于此,网络设备定义了两种关键端口类型:

Access端口:通常用于连接终端设备(如单台美国服务器)。该端口属于一个特定的“本征VLAN”。当数据帧从美国服务器进入Access端口时,交换机会为其打上该VLAN的标签;当数据帧从Access端口发向服务器时,交换机会剥离标签。美国服务器对此过程无感知。

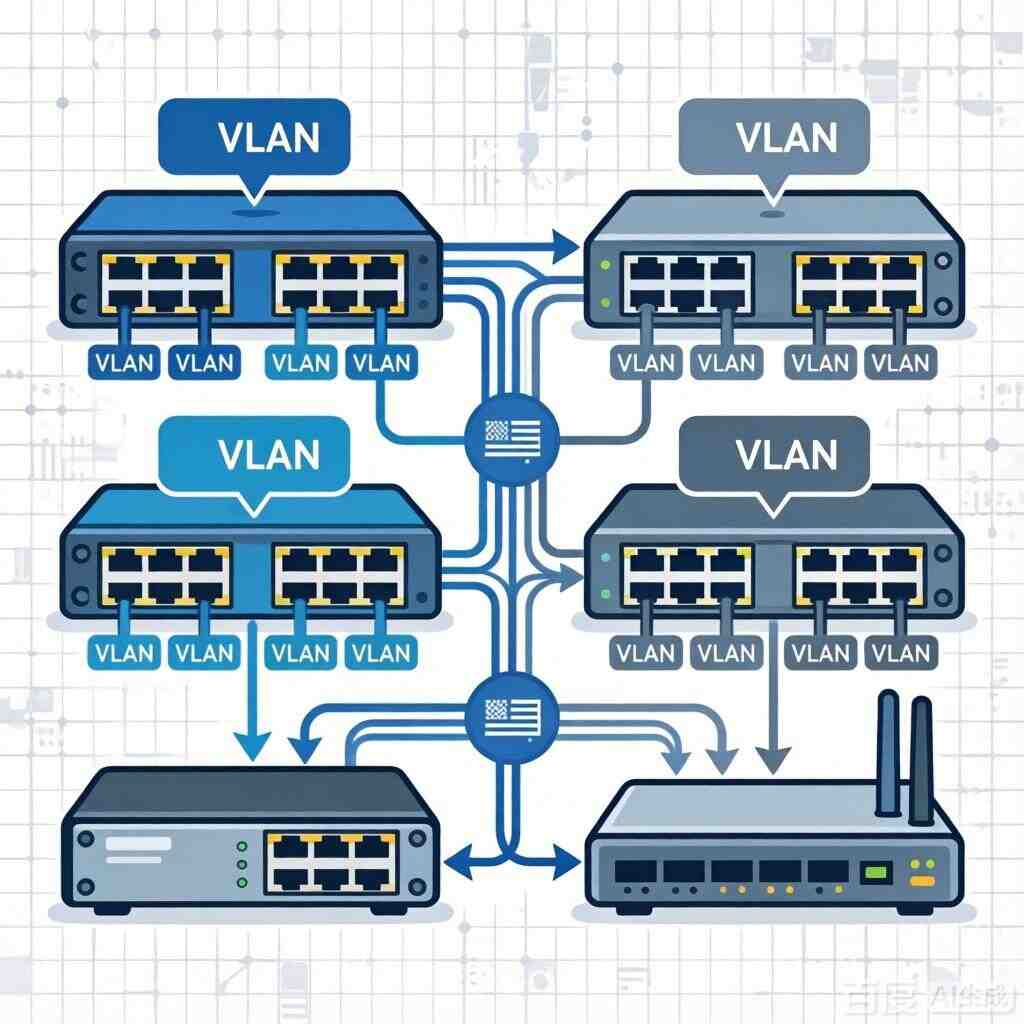

Trunk端口:用于交换机间互联或连接需要处理多个VLAN的美国服务器(如虚拟化宿主机、防火墙)。该端口允许多个VLAN的流量通过,并保留802.1Q标签。这样,单条物理链路就能承载多个逻辑网络的流量。

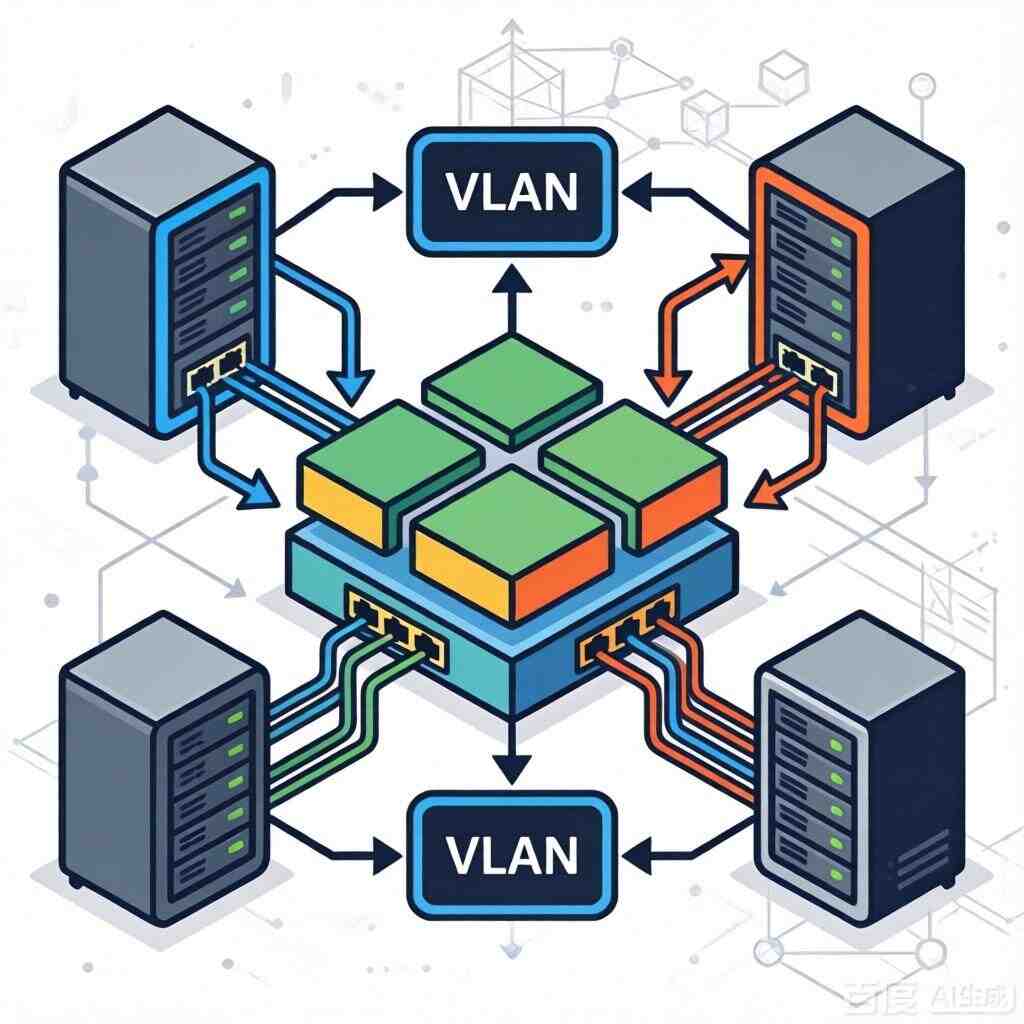

为了让美国服务器能够直接接入特定的VLAN(例如,使一台服务器同时拥有属于VLAN 10和VLAN 20的IP地址),需要在服务器操作系统层面创建VLAN子接口。这通常通过在物理网络接口(如eth0)上创建形如eth0.10、eth0.20的虚拟接口来实现,每个子接口关联一个特定的VLAN ID,并配置独立的IP地址。这样,美国服务器就成为了一个支持802.1Q的“VLAN感知”设备,可以直接连接到交换机的Trunk端口。

一个经典的三层架构是:物理交换机配置Trunk端口连接美国服务器;服务器上创建VLAN子接口;在三层交换机或独立路由器上配置VLAN间路由,实现受控的跨VLAN通信,并通过ACL实施安全策略。

配置VLAN是一个涉及物理交换机、美国服务器操作系统和路由的综合过程。

1、定义VLAN:例如,VLAN 10 (Web, 192.168.xx.0/24), VLAN 20 (App, 192.168.1x.0/24), VLAN 30 (DB, 192.168.2x.0/24), VLAN 99 (Mgmt, 192.168.99.xx/24)。

2、规划端口:确定哪些交换机端口连接美国服务器,并决定其模式(Access或Trunk)。

步骤二:配置物理交换机(以Cisco IOS风格CLI为例)

此步骤将交换机端口配置为Trunk模式,并允许美国服务器特定VLAN通过。

确保美国服务器内核支持802.1Q(modprobe 8021q),并使用ip命令或netplan/NetworkManager配置持久化。

在作为默认网关的三层交换机或Linux路由器上,为每个VLAN的SVI接口配置IP地址,并设置路由。同时,在美国服务器本地防火墙(如iptables/nftables)或网络防火墙上,严格限制跨VLAN的访问(例如,只允许Web VLAN访问App VLAN的特定端口)。

! 进入连接服务器的物理接口配置模式 configure terminal interface GigabitEthernet1/0/1 description Link-to-US-Server-01 ! 将端口模式设置为Trunk switchport mode trunk ! 指定本征VLAN(不带标签的流量所属VLAN,通常用于管理) switchport trunk native vlan 99 ! 允许指定的VLAN通过此Trunk(精确控制,比switchport trunk allowed vlan all更安全) switchport trunk allowed vlan 10,20,30,99 ! 可选:启用端口安全或其他特性 spanning-tree portfast trunk no shutdown exit ! 为每个VLAN创建SVI(交换机虚拟接口)并配置IP地址,作为该VLAN的网关 interface Vlan10 description Web-Servers ip address 192.168.10.1 255.255.255.0 ! interface Vlan20 description App-Servers ip address 192.168.20.1 255.255.255.0 ! interface Vlan30 description Database-Servers ip address 192.168.30.1 255.255.255.0 ! interface Vlan99 description Management ip address 192.168.99.1 255.255.255.0 ! exit write memory

2、Linux服务器VLAN配置(使用iproute2和netplan)

以下假设美国服务器物理网卡为ens3。

# 加载802.1Q内核模块 sudo modprobe 8021q # 创建VLAN 10的子接口 sudo ip link add link ens3 name ens3.10 type vlan id 10 # 创建VLAN 20的子接口 sudo ip link add link ens3 name ens3.20 type vlan id 20 # 启动子接口 sudo ip link set dev ens3.10 up sudo ip link set dev ens3.20 up # 为子接口配置IP地址 sudo ip addr add 192.168.10.100/24 dev ens3.10 sudo ip addr add 192.168.20.100/24 dev ens3.20 # 配置默认路由(假设VLAN 99是管理VLAN,其网关是192.168.99.1) sudo ip route add default via 192.168.99.1

2)使用netplan配置持久化(Ubuntu 18.04+/Debian,配置文件位于/etc/netplan/)

# 编辑配置文件,例如 01-netcfg.yaml sudo nano /etc/netplan/01-netcfg.yaml # 添加以下内容(示例): network: version: 2 ethernets: ens3: dhcp4: no # 物理接口可以没有IP地址,或仅有管理IP addresses: [192.168.99.100/24] gateway4: 192.168.99.1 nameservers: addresses: [8.8.8.8, 1.1.1.1] vlans: ens3.10: id: 10 link: ens3 addresses: [192.168.10.100/24] ens3.20: id: 20 link: ens3 addresses: [192.168.20.100/24] # 应用配置 sudo netplan apply

# 查看网络接口和VLAN信息 ip addr show 或 ip -d link show # 查看路由表 ip route show # 测试连通性 ping -c 4 192.168.10.1 ping -c 4 192.168.20.1

3、服务器本地防火墙配置(使用nftables,现代替代iptables)

假设策略:允许美国服务器Web VLAN访问App VLAN的80/443端口,拒绝其他所有跨VLAN流量。

sudo nano /etc/nftables.conf

# 在文件中添加以下规则(示例,需根据实际调整):

table inet filter {

chain input {

type filter hook input priority 0; policy drop;

# 允许已建立的连接

ct state established,related accept

# 允许来自本地回环

iif lo accept

# 允许来自同一VLAN的ICMP(可选)

ip saddr 192.168.10.0/24 icmp type { echo-request, echo-reply } accept

ip saddr 192.168.20.0/24 icmp type { echo-request, echo-reply } accept

# 允许管理VLAN访问SSH

ip saddr 192.168.99.0/24 tcp dport 22 accept

# 记录并拒绝其他所有入站

log prefix "nftables-input-denied: " group 0

drop

}

chain forward {

type filter hook forward priority 0; policy drop;

# 允许从Web VLAN到App VLAN的Web流量

iif ens3.10 oif ens3.20 ip daddr 192.168.20.0/24 tcp dport {80, 443} accept

# 记录并拒绝其他所有转发

log prefix "nftables-forward-denied: " group 0

drop

}

chain output {

type filter hook output priority 0; policy accept;

}

}

sudo nft -f /etc/nftables.conf

3)启用并启动nftables服务(如果使用systemd)

sudo systemctl enable nftables sudo systemctl start nftables

ip -d link show type vlan # 查看特定VLAN接口的详细统计 ip -s link show ens3.10

# 抓取VLAN ID为10的流量(需要内核支持) sudo tcpdump -i ens3 -e vlan # 或抓取特定VLAN子接口的流量 sudo tcpdump -i ens3.10

ip neigh show # 检查特定VLAN的邻居 ip neigh show dev ens3.10

traceroute -i ens3.10 192.168.20.50

为美国服务器配置VLAN,是通过软件定义方式在共享的物理网络基础设施上,构建出多个安全隔离、策略独立的逻辑网络平面。成功的实施要求网络工程师、系统管理员和安全团队紧密协作,从交换机的Trunk端口配置,到美国服务器操作系统的VLAN子接口创建,再到精细的VLAN间路由与防火墙策略,每一步都需要精确无误。通过掌握ip link、netplan、nftables及交换机CLI等工具,可以将网络分段的最佳实践落地,为不同安全等级和工作负载的美国服务器群构建出清晰、可控、安全的网络边界。

现在梦飞科技合作的美国VM机房的美国服务器所有配置都免费赠送防御值 ,可以有效防护网站的安全,以下是部分配置介绍:

| CPU | 内存 | 硬盘 | 带宽 | IP | 价格 | 防御 |

| E3-1270v2 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 350/月 | 免费赠送1800Gbps DDoS防御 |

| Dual E5-2690v1 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 799/月 | 免费赠送1800Gbps DDoS防御 |

| Dual E5-2690v2 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 999/月 | 免费赠送1800Gbps DDoS防御 |

| Dual Intel Gold 6152 | 128GB | 960GB NVME | 1G无限流量 | 1个IP | 1299/月 | 免费赠送1800Gbps DDoS防御 |

梦飞科技已与全球多个国家的顶级数据中心达成战略合作关系,为互联网外贸行业、金融行业、IOT行业、游戏行业、直播行业、电商行业等企业客户等提供一站式安全解决方案。持续关注梦飞科技官网,获取更多IDC资讯!