美国服务器网络钓鱼攻击是一种针对服务器管理员、开发者和企业IT人员的精准化、高威胁网络犯罪手段,与普通钓鱼攻击截然不同。攻击者并非广撒网,而是精心伪装成云服务商、托管公司、安全团队或同事,通过伪造的官方通知、告警邮件、工单系统或即时通信消息,诱导美国服务器权限持有者执行恶意操作,从而直接窃取服务器控制权、敏感数据或植入后门。这种攻击直接绕过大部分网络安全边界防护,利用“人的漏洞”作为突破口,对托管在美国数据中心的关键业务资产构成了最严峻的威胁之一。理解其运作机理、识别特征并构建有效的防御体系,是保护美国服务器资产安全的重中之重。

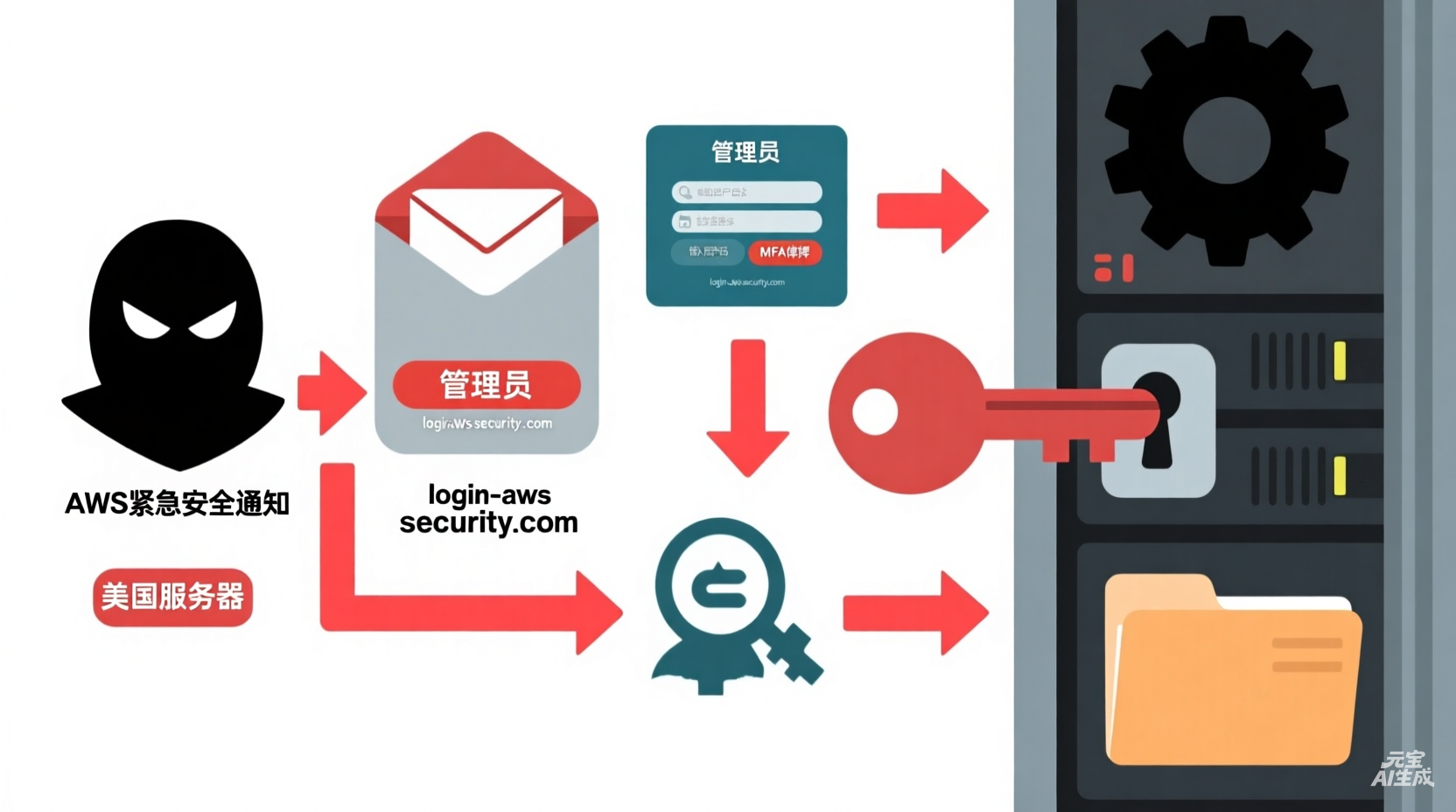

美国服务器网络钓鱼攻击高度专业化,其核心目标是获取登录凭证、API密钥、或诱骗执行恶意代码。主要攻击模式包括:

1、云服务商钓鱼:攻击者伪造来自AWS、Google Cloud、Azure、cPanel、DigitalOcean等主流服务商的邮件。邮件内容通常为:

1)“账单异常”或“服务即将暂停”:诱导用户点击链接至一个高仿真的登录页面,输入美国服务器控制台账号密码甚至MFA令牌。

2)“安全漏洞通知”:谎称在用户美国服务器上发现紧急漏洞,要求立即下载并运行“安全修复脚本”,该脚本实为挖矿木马或后门。

3)“账户验证请求”:冒充客服,以账户验证为由,索要美国服务器API密钥、SSH私钥等敏感信息。

1)伪造托管服务商的管理面板(如Plesk、Webmin)登录页面。

2)假冒企业内部使用的监控系统(如Grafana)、项目管理工具(如Jira)或运维平台(如Jenkins)的登录或告警邮件,窃取美国服务器访问凭据。

攻击与目标美国服务器相关的第三方服务(如域名注册商、CDN提供商、代码仓库),然后利用窃取的信息或权限,向服务器管理员发送看似合法的通知,诱导其在美国服务器上执行恶意操作。

在已掌握部分信息(如通过社工库)的基础上,伪造公司内部邮件或Slack/Teams消息,以“紧急故障处理”、“性能检查”为由,要求管理员运行某条命令或提供美国服务器访问权限。

防御美国服务器网络钓鱼需要“技术管控、流程规范、人员意识”三管齐下。

1、强制多因素认证:对所有美国服务器管理入口(SSH、云控制台、托管面板)启用MFA/2FA。这是防止凭据泄露后账号被接管的最有效屏障。

1)禁止直接通过SSH以root用户登录美国服务器。

2)为每位美国服务器管理员创建独立的、具有sudo权限的普通账户,并记录其操作日志。

3)通过跳板机或堡垒机访问生产服务器,所有美国服务器操作需经过授权和审计。

1)使用SSH密钥对登录美国服务器,并为其设置强密码保护。定期轮换密钥。

2)禁止在代码、配置文件、聊天记录中明文存储API密钥、数据库密码。使用美国服务器密钥管理系统。

1)为企业域名配置SPF、DKIM、DMARC记录,降低美国服务器邮件被伪造的成功率。

2)对美国服务器告警、账单等关键邮件设置独特的内部标记或验证码。

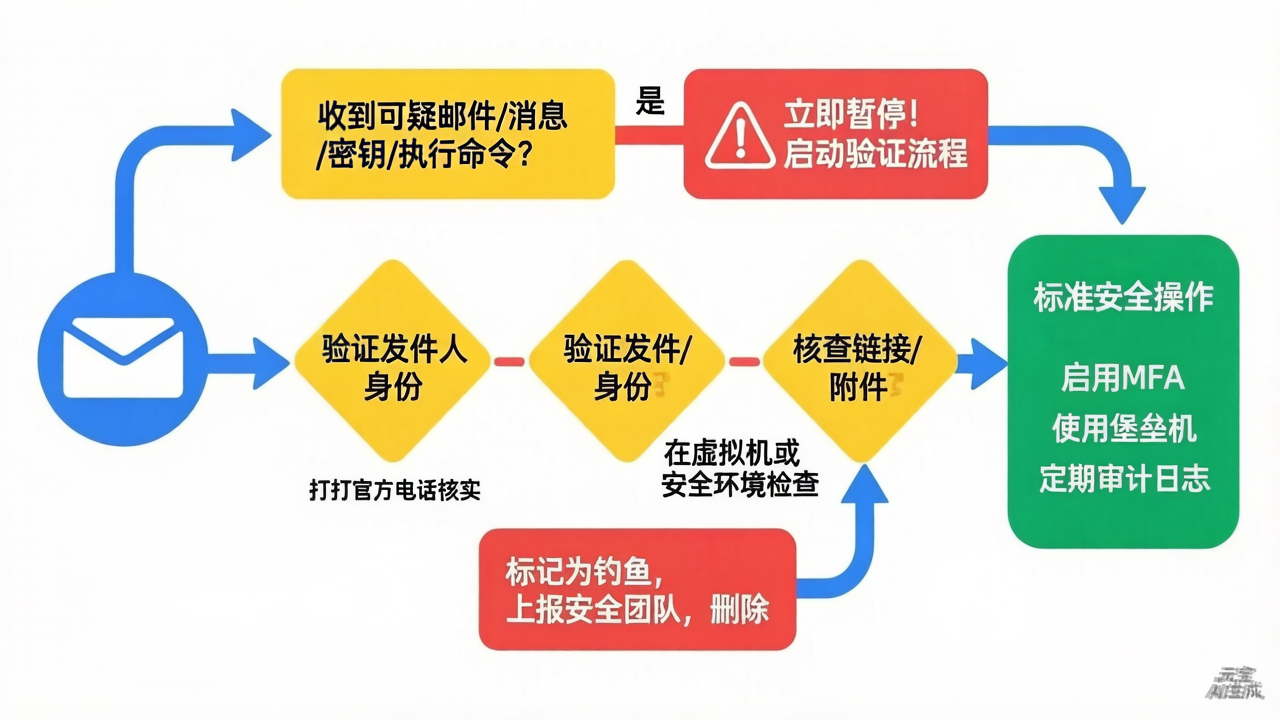

1、建立官方沟通验证渠道:明确规定,任何涉及美国服务器敏感操作、凭据提供、软件安装的指令,必须通过事先约定的、可确认的第二通道(如公司内部电话、线下会议、加密通讯工具)进行二次验证。

1)检查发件人地址:仔细核对邮件“发件人”的完整邮箱地址,而非仅仅显示名。注意拼写错误(如@arnazon.com)。

2)悬停检查URL:不直接点击邮件中的链接,而是将鼠标悬停在链接上,查看浏览器状态栏显示的真实目标网址。

3)警惕“紧急性”和“恐惧性”措辞:如“立即行动,否则账户将在1小时内被关闭”。

4)检查邮件内容细节:钓鱼邮件常有不规范的Logo、模糊的图片、语法错误、错误的公司名称。

1、立即上报,不执行任何操作:一旦怀疑收到钓鱼邮件,立即停止交互,并向美国服务器安全团队或上级报告。切勿点击链接、下载附件或回复。

2、隔离与调查:如果误点击了链接或输入了凭据,立即执行以下操作:

1)更改被泄露账户的密码,并撤销美国服务器所有相关的会话令牌、API密钥。

2)如果涉及美国服务器凭据,立即在服务器上删除被泄露的SSH密钥,为相关账户更改密码,并从~/.ssh/authorized_keys文件中移除可疑公钥。

3)审查美国服务器日志,寻找在凭据泄露时间段内是否有异常登录或命令执行。

对可能受影响的美国服务器进行全面安全扫描,检查是否有后门、Web Shell或恶意进程被植入。

以下是美国服务器管理员在防范和响应钓鱼攻击时,用于检查和加固美国服务器安全的关键命令。

who w last # 检查认证日志,寻找可疑登录 sudo grep -i "failed password" /var/log/auth.log sudo grep -i "accepted password" /var/log/auth.log

cat /etc/passwd # 查看所有用户 sudo grep '^sudo:' /etc/group # 查看具有sudo权限的用户 # 检查无密码的sudo权限 sudo cat /etc/sudoers sudo ls -la /etc/sudoers.d/

sudo passwd username

sudo cat /etc/ssh/sshd_config | grep -E "(PermitRootLogin|PasswordAuthentication|PubkeyAuthentication)" # 确保配置包含: # PermitRootLogin no # PasswordAuthentication no # PubkeyAuthentication yes

# 检查用户的授权密钥文件 cat ~/.ssh/authorized_keys # 删除可疑的密钥行 # 为所有用户生成新的密钥对(在本地)并替换旧的公钥

sudo systemctl restart sshd

ps aux --sort=-%cpu | head -20 ps aux --sort=-%mem | head -20 # 查找异常进程名、路径 ps aux | grep -E "(minerd|miner|httpdns|backdoor|\.so\..*)"

sudo netstat -tulpn # 或使用更现代的ss命令 sudo ss -tulpn # 查找连接到可疑IP或端口的进程

sudo find /etc /bin /sbin /usr/bin /usr/sbin -type f -mtime -7

# 检查Web目录下是否有可疑的PHP/Shell文件

find /var/www/ -name "*.php" -exec grep -l "eval(base64_decode" {} \;

find /var/www/ -name "*.php" -type f -exec grep -l "shell_exec\|system\|passthru\|popen" {} \

crontab -l sudo ls -la /etc/cron.*/ sudo cat /etc/crontab

# 安装rkhunter和chkrootkit sudo apt-get install rkhunter chkrootkit # 运行检查 sudo rkhunter --check --skip-keypress sudo chkrootkit

总而言之,防御针对美国服务器的网络钓鱼攻击是一场持续的人机对抗演习。攻击者利用的并非复杂的技术漏洞,而是信任、习惯以及对紧急事件的应激反应。因此,最坚固的防御工事不是任何单一的软件,而是一套严谨的运维流程、一种深入骨髓的怀疑精神,以及将美国服务器多因素认证、最小权限和操作审计等技术控制措施不折不扣地执行到位的纪律。管理员必须时刻牢记,任何一封邮件、一条消息都可能是一次精密的伪装渗透。通过将本文所述的核查机制、技术加固命令和应急响应流程内化为美国服务器日常运维的标准动作,确保企业核心数字资产的安全长城坚不可摧。

现在梦飞科技合作的美国VM机房的美国服务器所有配置都免费赠送防御值 ,可以有效防护网站的安全,以下是部分配置介绍:

| CPU | 内存 | 硬盘 | 带宽 | IP | 价格 | 防御 |

| E3-1270v2 四核 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 320/月 | 免费赠送1800Gbps DDoS防御 |

| Dual E5-2690v1 十六核 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 820/月 | 免费赠送1800Gbps DDoS防御 |

| AMD Ryzen 9900x 十二核 | 64GB | 1TB NVME | 1G无限流量 | 1个IP | 1250/月 | 免费赠送1800Gbps DDoS防御 |

| Dual Intel Gold 6230 | 128GB | 960GB NVME | 1G无限流量 | 1个IP | 1530/月 | 免费赠送1800Gbps DDoS防御 |

梦飞科技已与全球多个国家的顶级数据中心达成战略合作关系,为互联网外贸行业、金融行业、IOT行业、游戏行业、直播行业、电商行业等企业客户等提供一站式安全解决方案。持续关注梦飞科技官网,获取更多IDC资讯!