美国服务器蠕虫病毒是一种无需用户干预即可在网络中自我复制和传播的恶意软件,也是目前所面临的最具破坏性和扩散性的威胁之一。与传统的病毒不同,蠕虫能够利用美国服务器系统漏洞、弱口令或配置缺陷在主机间主动蔓延,可能导致美国服务器资源耗尽、敏感数据泄露、网络瘫痪乃至沦为僵尸网络的一部分。对于托管在美国数据中心的美国服务器而言,由于其高带宽和广泛的网络连接,一旦失陷,蠕虫的传播速度与破坏范围将急剧放大。因此构建一套主动、纵深、自动化的蠕虫防御体系,是美国服务器安全管理中不可忽视的核心环节。

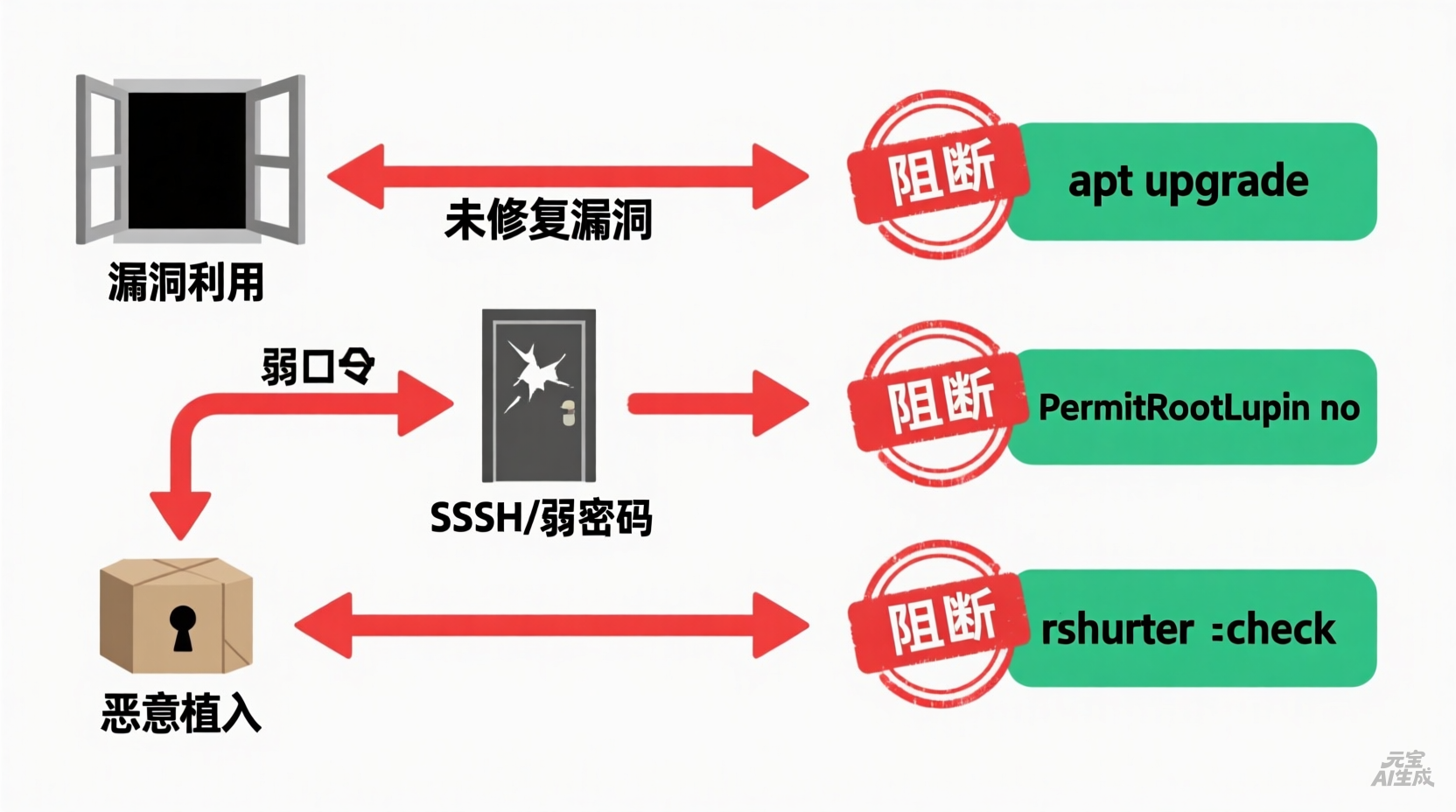

蠕虫病毒通常通过以下主要路径入侵美国服务器:

1、系统与软件漏洞:利用美国服务器未修复的操作系统或应用程序(如Web服务、数据库、FTP服务)中的远程代码执行漏洞进行入侵。例如,永恒之蓝(EternalBlue)利用SMB协议漏洞。

2、弱口令爆破:针对SSH、RDP、数据库、管理面板等美国服务器服务的默认或弱密码,通过自动化脚本进行暴力破解。

3、恶意软件植入:通过受感染的网站、钓鱼邮件附件等方式,在美国服务器上植入蠕虫的初始负载。

4、供应链攻击:通过感染合法的美国服务器软件更新包或第三方组件库进行传播。

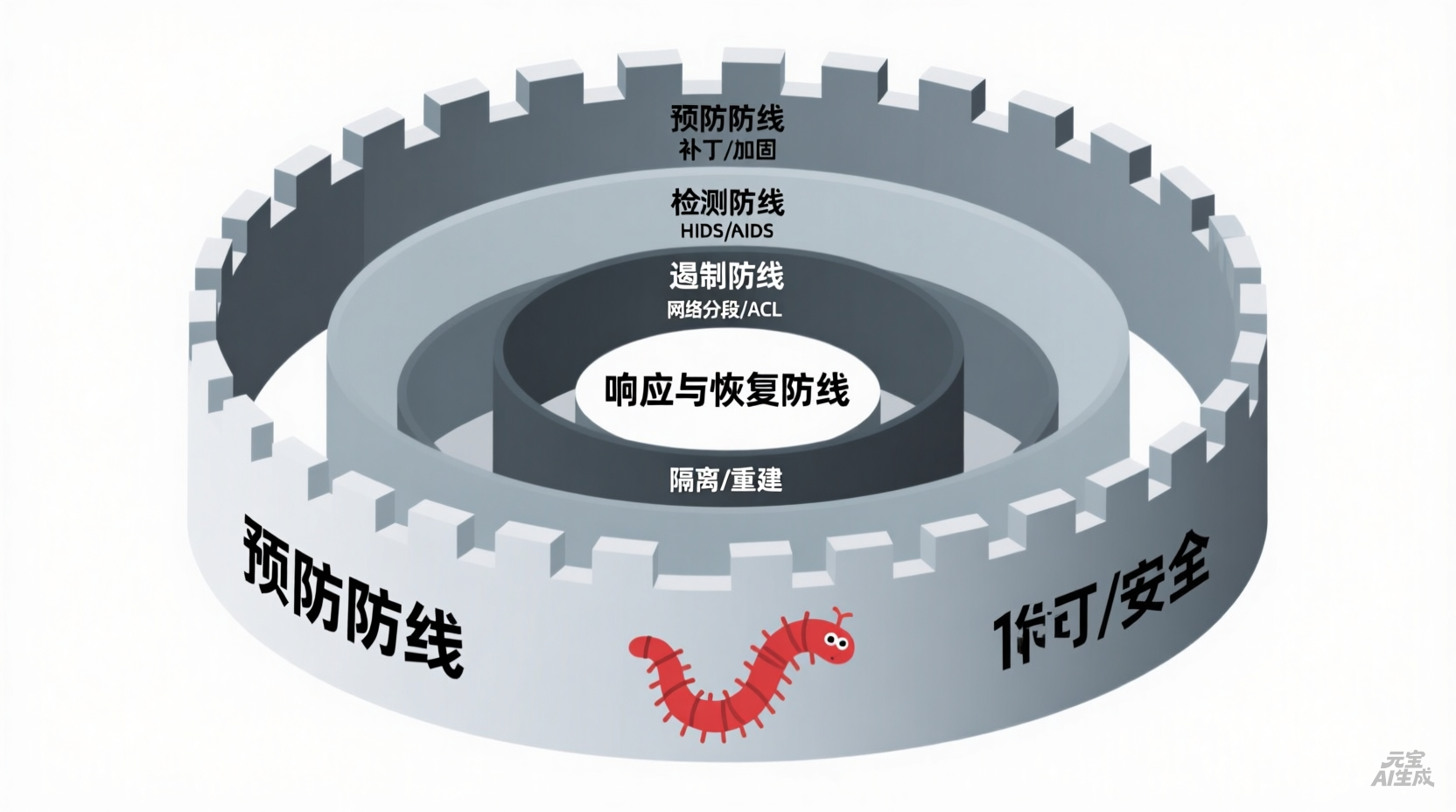

针对上述路径,美国服务器有效的防御策略必须基于纵深防御模型,构建四道核心防线:

预防防线:最小化攻击面,加固美国服务器系统,消除蠕虫可利用的初始条件。

遏制防线:利用美国服务器网络隔离与访问控制,限制蠕虫在内网的横向移动。

响应与恢复防线:建立应急响应流程和备份恢复机制,快速清除感染并恢复美国服务器业务。

这是美国服务器最根本的预防措施,目标是让蠕虫找不到可利用的入口。

1、及时更新:建立严格的补丁管理流程,确保美国服务器操作系统和所有已安装软件(尤其是面向网络的服务)及时应用安全更新。

2、服务端口管理:遵循最小权限原则,关闭所有非必要的网络监听端口。对美国服务器必须开放的服务,进行访问源IP限制。

3、强化认证:对美国服务器所有远程访问和管理服务,强制使用高强度密码,并尽可能启用公钥认证替代密码认证,彻底杜绝暴力破解。禁用root用户的SSH直接登录。

4、卸载或停用不必要的组件:移除美国服务器上不需要的软件、服务和默认账户,减少潜在漏洞。

1、日志集中与分析:配置系统日志、认证日志、Web服务器日志等集中存储,并定期审计,寻找美国服务器失败登录尝试、异常进程创建、可疑网络连接等迹象。

2、部署主机入侵检测系统:安装如OSSEC、Wazuh、Fail2ban等工具。它们能监控美国服务器文件完整性变化(如系统文件被篡改)、分析日志模式并自动响应。

3、网络层监控:使用如Suricata、Snort等网络入侵检测系统,分析进出美国服务器的网络流量,识别与已知蠕虫攻击模式匹配的数据包。

即使单台美国服务器被感染,也要阻止蠕虫在网络内部自由扩散。

1、内部防火墙规则:在服务器内部使用iptables或ufw,严格限制出站连接。例如,Web服务器通常不需要主动向其他美国服务器的任意端口发起大量连接。

2、云安全组/网络ACL配置:在美国服务器云平台(如AWS Security Groups, GCP Firewall Rules)上,精细配置规则。遵循“默认拒绝,按需允许”原则,仅允许业务必需的端口和协议。

3、关键业务隔离:将数据库服务器、管理后台等美国服务器关键系统置于独立的子网或VPC中,并通过跳板机进行访问,避免其直接暴露在互联网或办公网络。

提前制定预案,确保美国服务器在检测到感染时能快速行动。

1、隔离感染主机:一旦确认感染,立即通过云控制台或网络设备将其从美国服务器网络中断开,防止进一步传播。

2、取证与分析:在美国服务器隔离环境下,收集日志、内存镜像和恶意样本,分析入侵路径和影响范围。

3、清除与重建:对于严重感染的系统,最安全的方式是从干净的镜像或备份中重建。确保美国服务器备份本身未受感染,并在恢复后立即实施所有安全加固措施。

4、事后复盘:分析事件根本原因,更新美国服务器防御策略和配置,修补被利用的漏洞。

以下是在美国服务器Linux系统上实施上述策略的部分关键命令,它们构成了日常防御的基础动作。

sudo apt update && sudo apt upgrade -y # Debian/Ubuntu sudo yum update -y # RHEL/CentOS

sudo netstat -tulpn # 使用 systemctl 停止并禁用不必要的服务,例如: sudo systemctl stop vsftpd sudo systemctl disable vsftpd

c) 强化SSH配置 (编辑 /etc/ssh/sshd_config)

sudo nano /etc/ssh/sshd_config # 确保以下关键配置: # PermitRootLogin no # PasswordAuthentication no # PubkeyAuthentication yes sudo systemctl restart sshd

2、主动监控与入侵检测命令

a) 安装并配置Fail2ban(针对SSH等服务的暴力破解)

sudo apt install fail2ban -y sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local # 编辑jail.local,启用ssh等防护,并设置ban时间、重试次数 sudo systemctl start fail2ban sudo systemctl enable fail2ban

sudo apt install rkhunter -y sudo rkhunter --check --skip-keypress

ps aux | grep -E '(cryptominer|backdoor|\.so\.)' # 查找可疑进程名 sudo lsof -i -P -n | grep LISTEN # 查看所有网络连接

sudo iptables -P INPUT DROP sudo iptables -P FORWARD DROP sudo iptables -P OUTPUT ACCEPT

sudo iptables -A INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT sudo iptables -A INPUT -i lo -j ACCEPT

c) 按需开放端口,例如SSH(22)、HTTP(80)、HTTPS(443),并限制SSH源IP

sudo iptables -A INPUT -p tcp --dport 22 -s 203.0.113.10 -j ACCEPT # 仅允许特定IP sudo iptables -A INPUT -p tcp --dport 80 -j ACCEPT sudo iptables -A INPUT -p tcp --dport 443 -j ACCEPT

sudo iptables-save > /etc/iptables/rules.v4

sudo ip link set eth0 down

sudo tcpdump -i eth0 -w suspicious.pcap

sudo ps aux | grep suspicious_process sudo kill -9 <PID>

总而言之,防御美国服务器上的蠕虫病毒是一场攻防技术、响应速度和系统化管理的综合较量。它要求管理员不仅要有加固端口、更新补丁的严谨,还要有部署监控、分析日志的敏锐,更要有制定策略、快速响应的果决。没有任何单一工具或命令能提供美国服务器百分百的防护,真正的安全源于将本文所述的预防、检测、遏制、响应四重防线有机结合,形成动态的、自适应的防御闭环。通过持续践行这些策略与命令,可以为美国服务器构筑起一道坚固的数字免疫系统,即使面对不断演化的蠕虫威胁,也能确保核心业务的数据安全与运行稳定。

现在梦飞科技合作的美国VM机房的美国服务器所有配置都免费赠送防御值 ,可以有效防护网站的安全,以下是部分配置介绍:

| CPU | 内存 | 硬盘 | 带宽 | IP | 价格 | 防御 |

| E3-1270v2 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 350/月 | 免费赠送1800Gbps DDoS防御 |

| Dual E5-2690v1 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 799/月 | 免费赠送1800Gbps DDoS防御 |

| Dual E5-2690v2 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 999/月 | 免费赠送1800Gbps DDoS防御 |

| Dual Intel Gold 6152 | 128GB | 960GB NVME | 1G无限流量 | 1个IP | 1299/月 | 免费赠送1800Gbps DDoS防御 |

梦飞科技已与全球多个国家的顶级数据中心达成战略合作关系,为互联网外贸行业、金融行业、IOT行业、游戏行业、直播行业、电商行业等企业客户等提供一站式安全解决方案。持续关注梦飞科技官网,获取更多IDC资讯!