美国服务器在数字化浪潮席卷全球的背景下,部署于美国的服务器频繁成为分布式拒绝服务(DDoS)攻击的目标。这类攻击通过操控海量僵尸设备向目标发起洪水式流量冲击,导致合法用户无法访问美国服务器的服务甚至整个系统瘫痪。面对日益复杂的威胁态势,构建多层次防御体系已成为保障业务连续性的关键举措。本文小编将从流量清洗、应急响应到长期防护机制,系统解析美国服务器应对DDoS攻击的技术方案。

典型DDoS攻击表现为美国服务器异常激增的流量峰值,可能集中在特定端口或协议类型。

iftop -N:可实时监测各IP地址的流量占比 tcpdump -i eth0:捕获数据包进行深度分析

建议部署Prometheus+Grafana监控系统,设置基于请求速率、连接数等指标的动态基线阈值。当检测到美国服务器单个源IP每秒发送超过500个SYN包时,应立即触发告警机制。Cloudflare等CDN服务商提供的实时攻击地图功能,能帮助定位攻击源地理分布模式,为后续溯源提供线索。

修改路由表将攻击流量导向无害化处理通道,快速丢弃美国服务器异常数据包:

iptables -A FORWARD -j DROP

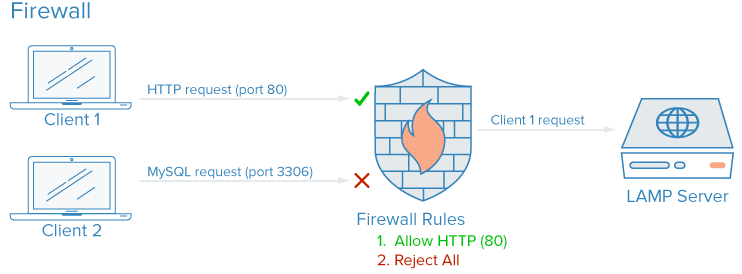

对于UDP洪泛类攻击,可配置美国服务器防火墙规则限制单主机最大并发连接数,扩大半开连接队列容量:

sysctl -w net.ipv4.tcp_max_synbacklog=4096

启用美国服务器Linux系统的SYN cookies功能防御TCP连接耗尽攻击。在内核参数中添加net.ipv4.tcp_syncookies=1并重载配置。

Nginx反向代理层应配置基于客户端IP的信任度评分机制,可疑请求转发至美国服务器沙箱环境验证。编辑配置文件增加模块加载指令,实现请求速率限制:

load_module modules/ngx_http_limit_req_module.so

配合HAProxy实施健康检查间隔缩短至5秒,确保后端真实美国服务器及时剔除不可用节点。示例配置片段如下:

limit_req_zone $binary_remote_addr zone=perip:1m rate=10r/s;

server {

location /api {

limit_req zone=perip burst=20 delay=3;

proxy_pass http://backend_cluster;

}

}

利用Fail2ban工具自动封禁高频访问美国服务器的恶意IP段。创建自定义过滤器规则存放在/etc/fail2ban/filters.d/dosprotection.conf,定义正则表达式匹配模式。激活该策略后,系统将自动更新firewalld规则集,实现跨重启持久化的封锁效果:

fail2ban-client set <JAIL> banip <IP>

ipset test add <SETNAME> <IP>

采用Anycast路由技术分散美国服务器流量压力,通过多个POP节点就近接入用户请求。配置BGP社区属性标签实现流量工程调度,启动增强型边界网关协议守护进程核心命令:

exaBGP --user exabgp --group exabgp --api-sock /var/run/exabgp.sock

show ip bgp summary

ModSecurity WAF引擎可有效拦截美国服务器慢速攻击和异常头部字段。安装OWASP核心规则集后,通过SecRuleEngine On启用实时检测模式。对于API接口保护,推荐实施JWT令牌校验与HMAC签名双重验证机制。定期运行secaudit工具扫描OWASP TOP10漏洞,重点修复美国服务器SQL注入和XSS跨站脚本缺陷。

iptables -L --line-number # 查看当前防火墙规则序号 iptables -I INPUT 1 -s <IP段> -j ACCEPT # 手动允许可信网段 tc qdisc add dev eth0 root handle fq codel bandwidth 1Gbps # 令牌桶算法限速

netstat -anp | grep SYN_RECV # 统计半开连接状态 ss -tulnp | sort -k7nr # 按连接数排序进程列表 tcptrace -i eth0 tcpport=80 # 跟踪HTTP会话完整路径

#!/bin/bash

while read line; do

if [[ $(echo "$line" | awk '{print $1}') == "DROP" ]]; then

grep "$line" /var/log/syslog >> droplist.txt

iptables -A INPUT -s $(awk '{print $NF}' <<< "$line") -j DROP

fi

done < <(journalctl -u firewalld | tail -n20)

从美国服务器流量洪峰到精准打击,DDoS攻防本质上是资源博弈的艺术。当在美国服务器上部署这些防御措施时,实际上是在构建一道由技术、策略与协作组成的复合防线。真正的安全防护不是某个孤立的配置项,而是融入美国服务器日常运维每个环节的生存哲学。唯有持续迭代防护体系,才能在这场永无止境的攻防博弈中占据主动地位。

现在梦飞科技合作的美国VM机房的美国服务器所有配置都免费赠送防御值 ,可以有效防护网站的安全,以下是部分配置介绍:

| CPU | 内存 | 硬盘 | 带宽 | IP | 价格 | 防御 |

| E3-1270v2 四核 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 320/月 | 免费赠送1800Gbps DDoS防御 |

| Dual E5-2690v1 十六核 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 820/月 | 免费赠送1800Gbps DDoS防御 |

| AMD Ryzen 9900x 十二核 | 64GB | 1TB NVME | 1G无限流量 | 1个IP | 1250/月 | 免费赠送1800Gbps DDoS防御 |

| Dual Intel Gold 6230 四十核 | 128GB | 960GB NVME | 1G无限流量 | 1个IP | 1530/月 | 免费赠送1800Gbps DDoS防御 |

梦飞科技已与全球多个国家的顶级数据中心达成战略合作关系,为互联网外贸行业、金融行业、IOT行业、游戏行业、直播行业、电商行业等企业客户等提供一站式安全解决方案。持续关注梦飞科技官网,获取更多IDC资讯!