-

如何识别DDoS攻击中的攻击者身份?

DDoS攻击是网络安全领域中最常见的攻击之一。在DDoS攻击中,攻击者通过控制大量的网络设备向目标服务器发送流量攻击,从而导致网络瘫痪。然而,识别DDoS攻击中的攻击者身份并非易事。本文将介绍如何识别DDoS攻击中的攻击者身份,并提供一些关键的技巧和工具,以帮助您更好地保护自己的网络。 1.收集攻击数据 首先,您需要收集攻击数据以分析攻击流量。这包括源IP地址、目标IP地址、攻击流量大小、攻击时间…- 22

- 0

-

DDoS攻击怎么填写端口?

在网络攻击中,DDoS(分布式拒绝服务)攻击是最常见和具有破坏力的攻击之一。正确填写端口是发动DDoS攻击的关键。本文将介绍DDoS攻击的基本原理,并重点讨论如何有效地填写端口,以增加攻击的威力和成功率。 了解DDoS攻击基本原理 DDoS攻击的目标是使目标网络、服务器或应用程序无法正常运行,通过同时向目标发送大量请求以超出其处理能力而导致崩溃或过载。攻击者通常使用大量的僵尸计算机进行攻击,这些计…- 123

- 0

-

传统DDoS攻击有哪些攻击类型?

分布式拒绝服务攻击(DDoS)是一种常见的网络攻击方式,旨在通过超量的流量和请求来使目标服务器无法正常工作。本文将介绍传统的DDoS攻击类型,包括UDP Flood、TCP Flood、ICMP Flood和HTTP Flood,并解释每种攻击方式的特点和影响。 传统DDoS攻击是网络安全领域中常见的攻击手段,它通过集中多个来源的多个主机发起大规模的攻击来淹没目标服务器的资源,从而导致服务不可用。…- 170

- 0

-

5种网站安全威胁及其预防方法

鉴于数据泄露平均造成 424 万美元的损失 ,网站安全威胁不容小觑。除了客户流失、停机和工作中断造成明显的经济损失外,网站安全攻击还会导致客户失去信任、在搜索引擎上被阻止、获得组织在安全方面松懈的负面形象等。数量、数量、网站安全威胁的规模、复杂性和影响正在迅速增加,因此对其进行预防势在必行。本文深入探讨当今最常见的 5 种威胁及其防范方法。 5 种常见的网站安全威胁 1. 勒索软件 勒索软件攻击是…- 247

- 0

-

避免为勒索软件付出高昂代价——受到攻击时如何应对

勒索软件含义:勒索软件是一种恶意软件类型,能够加密受害者计算机上的文件。攻击者在发起勒索软件攻击后,要求支付报酬以解密文件并恢复对计算机的访问。 每个赎金还向用户显示有关如何进行付款的说明。赎金从几百美元到几千美元不等,在某些情况下甚至数百万美元。攻击者要求您通过匿名渠道付款,主要是比特币。只有在攻击者确认收到赎金后,才会向受害者提供加密密钥。即使您已付款,也无法保证攻击者会解锁计算机。 在这个博…- 2k

- 0

-

什么是DNS劫持?如何检测和修复?

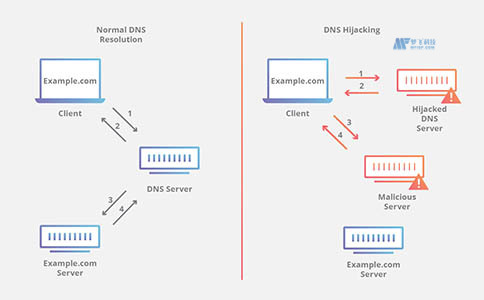

DNS 劫持是一种常见的网络攻击技术,称为域名服务器重新配置。攻击者的目标是将用户重定向到他们创建的虚假网站。 域名服务器劫持 也称为 DNS 重定向,黑客利用该过程更改域名系统 (DNS) 的解析,使用恶意软件确保将真实服务器修改为不符合设定的互联网标准。 多年来,基于 DNS 的攻击一直处于高位。事实上,网络罪犯知道 DNS 是组织使用的受信任协议,并且其中许多组织不会跟踪其 DNS 流量以了…- 1.9k

- 0

-

撞库预防:如何阻止和减轻撞库攻击?

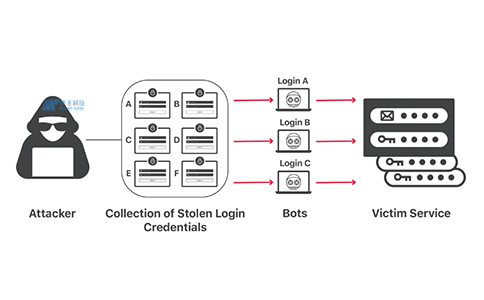

数据泄露及其对组织的直接影响已广为人知。但是在泄露之后会发生什么,尤其是在用户名和密码等凭证被泄露的情况下?泄露的凭据通常在黑市上出售或被攻击者利用来攻击同一组织或其他组织。当这些被盗的凭据在不同的网站上重复使用时,这被称为凭据填充。凭据填充攻击是当今普遍存在的基于机器人的威胁,但可以通过正确的措施和安全控制加以预防。本文深入探讨撞库以及阻止和减轻这些攻击的方法。 深入探讨撞库 凭据填充是一种网络…- 1k

- 0

-

什么是网站漏洞以及如何利用它?

网站漏洞是网站/Web 应用程序或其组件和流程中的软件代码缺陷/错误、系统配置错误或其他一些弱点。Web 应用程序漏洞使攻击者能够未经授权访问组织的系统/流程/关键任务资产。拥有这样的访问权限,攻击者可以策划攻击、接管应用程序、参与特权升级以泄露数据、导致大规模服务中断等等。通过清楚地了解网站漏洞是什么以及如何预防这些漏洞,组织可以更好地避免攻击并加强其安全态势。本文将使您能够这样做。 网站漏洞的…- 1.2k

- 0

-

了解横向运动以及如何预防

横向移动技术是威胁行为者渗透并获得网络控制权的一种复杂且越来越普遍的方式。在本文中,我们将回顾什么是横向移动,它是如何工作的,以及如何防止攻击。您还将了解横向移动路径、如何识别它们,以及您可以采取哪些步骤来改善您的安全态势以应对横向移动技术。 什么是横向运动? 那么什么是横向运动,它是如何发生的呢?横向移动是指攻击者获得对网络一部分的初始访问权限,然后尝试更深入地进入网络的其余部分——通常通过远程…- 1.4k

- 0

-

云计算攻击是什么以及如何防止它们?

云计算正在迅速改变企业处理数据的方式。它为员工提供了可访问性,并为整个组织提供了可扩展性。此外,预计云计算市场还将进一步增长。一份分析报告显示,2028年全球云计算市场规模预计将达到12510.9亿美元。这表明企业正在适应云计算的好处。 云计算可以提供更低的成本、更高的生产力、更快的周转时间,甚至可以为企业提供存储站点。然而,尽管有很多好处,但在适应这项技术时,安全性是最大的问题之一。 尽管云计算…- 1.4k

- 0

-

什么是后门攻击?黑客如何使用后门?

在网络安全中,后门是绕过组织现有安全系统的一种手段。虽然公司可能有各种安全解决方案,但可能存在允许合法用户或攻击者规避它们的机制。如果攻击者可以识别和访问这些后门,他们就可以在不被发现的情况下访问公司系统。 后门如何工作? 每个计算机系统都有一个官方的方式,用户应该通过它来访问它。通常,这包括一个身份验证系统,其中用户提供密码或其他类型的凭据来证明他们的身份。如果用户成功通过身份验证,他们将被授予…- 2.2k

- 0

-

什么是凭证填充?它和蛮力攻击有什么区别?

凭据填充是一种网络攻击,其中从一项服务的数据泄露中获得的凭据被用于尝试登录到另一项不相关的服务。例如,攻击者可能会获取从一家大型百货公司的违规行为中获得的用户名和密码列表,并使用相同的登录凭据尝试登录国家银行的网站。攻击者希望这些百货商店客户中的一部分也拥有该银行的账户,并且他们为这两项服务重复使用相同的用户名和密码。 由于在黑市上交易和出售的大量违规凭证清单,凭证填充很普遍。这些列表的激增,再加…- 180

- 0

-

计算机安全之什么是蜜罐?

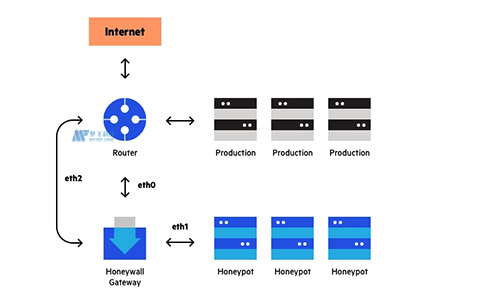

什么是蜜罐?蜜罐是一种安全机制,可以创建一个虚拟陷阱来引诱攻击者。故意破坏的计算机系统允许攻击者利用漏洞,以便您可以研究它们以改进您的安全策略。您可以将蜜罐应用于从软件和网络到文件服务器和路由器的任何计算资源。蜜罐是一种欺骗技术,可让您了解攻击者的行为模式。安全团队可以使用蜜罐来调查网络安全漏洞,以收集有关网络犯罪分子如何运作的情报。与传统的网络安全措施相比,它们还降低了误报的风险,因为它们不太可…- 602

- 0

-

常见的网络钓鱼攻击有哪些?

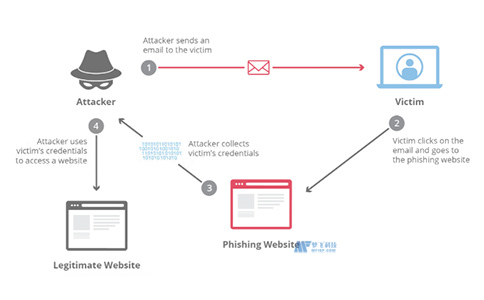

“网络钓鱼”是指企图窃取敏感信息,通常以用户名、密码、信用卡号、银行账户信息或其他重要数据的形式,以利用或出售被盗信息。通过伪装成信誉良好的消息来源并提出诱人的请求,攻击者引诱受害者以欺骗他们,这与渔夫使用诱饵捕鱼的方式类似。 网络钓鱼是如何进行的? 最常见的网络钓鱼示例用于支持其他恶意操作,例如路径上攻击和跨站点脚本攻击。这些攻击通常通过电子邮件或即时消息发生,并且可以分为几个一般类别。熟悉这些…- 694

- 0

-

如何防止DNS劫持攻击?它是如何运作的?

什么是全球 DNS 劫持威胁?包括 Tripwire、FireEye 和 Mandiant 在内的主要网络安全公司的专家报告了全球范围内发生的令人震惊的大规模 DNS 劫持攻击浪潮。这些攻击的目标是中东、欧洲、北非和北美的政府、电信和互联网实体。研究人员尚未公开确定被攻击的站点,但承认被入侵的域数量有几十个。这些攻击至少自 2017 年以来一直在发生,与之前被盗的凭据结合使用,将用户引导至旨在窃取…- 113

- 0

-

什么是数据泄露?企业如何防止数据泄露?

数据泄露是将机密、私人或其他敏感信息泄露到不安全的环境中。数据泄露可能是意外发生,也可能是蓄意攻击的结果。每年有数百万人受到数据泄露的影响,其范围从医生不小心查看了错误的患者图表,到大规模尝试访问政府计算机以发现敏感信息。数据泄露是一个主要的安全问题,因为敏感数据不断通过 Internet 传输。这种连续的信息传输使任何位置的攻击者都可以尝试对他们选择的几乎任何个人或企业进行数据泄露。世界各地的企…- 513

- 0

幸运之星正在降临...

点击领取今天的签到奖励!

恭喜!您今天获得了{{mission.data.mission.credit}}积分

我的优惠劵

-

¥优惠劵使用时效:无法使用使用时效:

之前

使用时效:永久有效优惠劵ID:×

没有优惠劵可用!