美国服务器的数据保护策略中,FTP备份存储是一种成熟、通用且成本效益高的异地备份解决方案。尽管SFTP和云存储服务日益普及,传统的FTP协议凭借其广泛的客户端支持、简单的部署流程和与现有基础设施的良好兼容性,仍在许多组织的备份架构中占据一席之地。然而,将美国服务器敏感的网站数据通过FTP传输到远程存储服务器,需要严格的安全配置和精细的访问控制,以防止凭证泄露、中间人攻击和数据篡改。一个完整的FTP备份方案不仅涉及服务器的安装配置,更需要涵盖加密传输、权限管理、自动化调度、完整性验证和监控告警等多个维度。本文小编将提供从美国服务器基础部署到高级安全加固的完整FTP备份解决方案。

主动模式 vs 被动模式:被动模式更适合美国服务器位于防火墙后的场景,客户端从服务器端建立数据连接。

纯FTP vs FTPS:美国服务器纯FTP传输不加密,应使用FTPS(FTP over SSL/TLS)或SFTP(SSH File Transfer Protocol)。

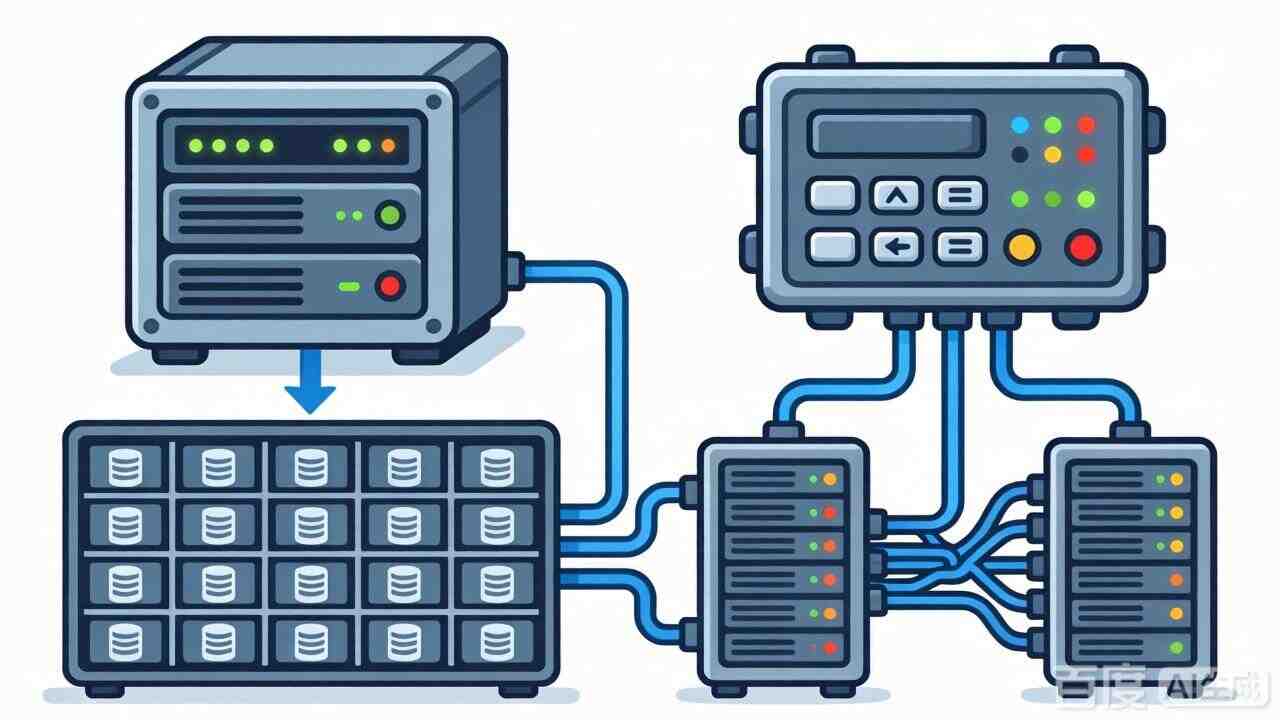

专用备份服务器:建议使用独立的备份服务器,与美国服务器生产环境物理隔离,遵循3-2-1备份原则。

凭证安全:使用强密码、定期更换、避免在美国服务器脚本中硬编码。

传输加密:强制美国服务器使用TLS 1.2+加密,禁用弱密码套件。

监控审计:记录所有连接和操作,实时检测美国服务器异常行为。

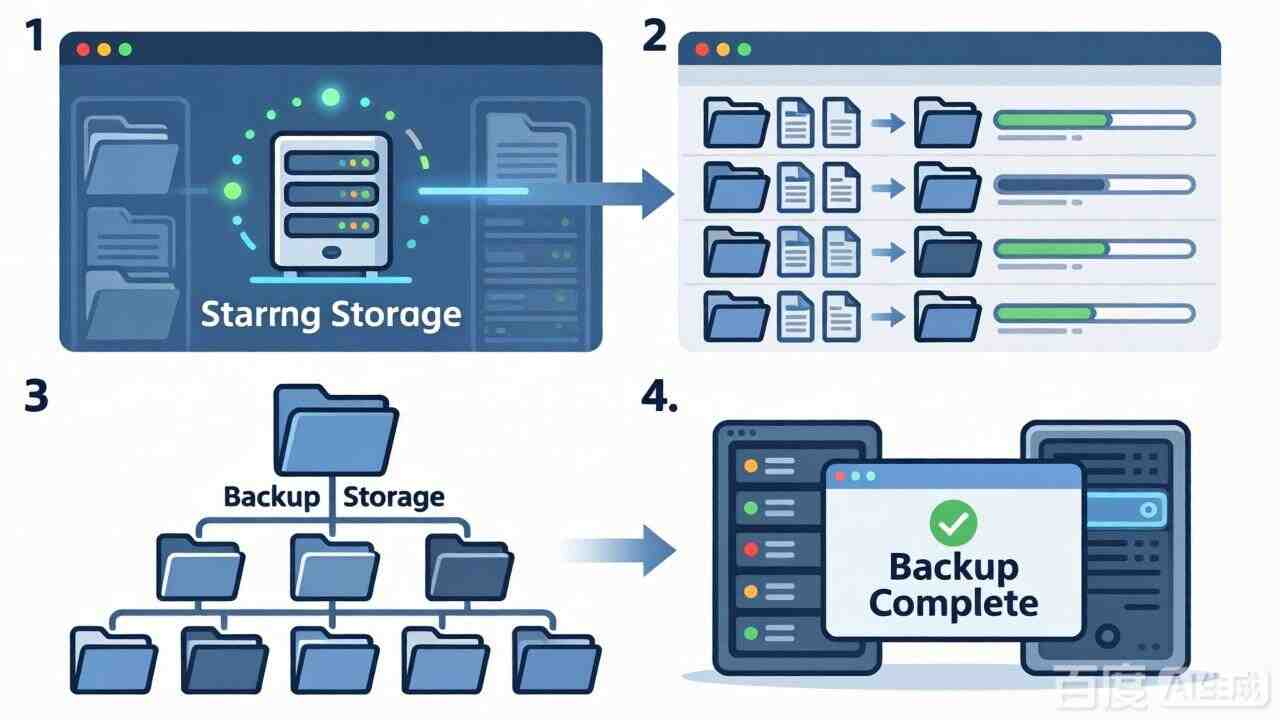

增量备份:结合美国服务器完整备份和增量备份,平衡存储空间和恢复时间。

版本保留:保留多个时间点的备份版本,防止美国服务器数据损坏传播。

完整性验证:备份后验证美国服务器文件完整性和可恢复性。

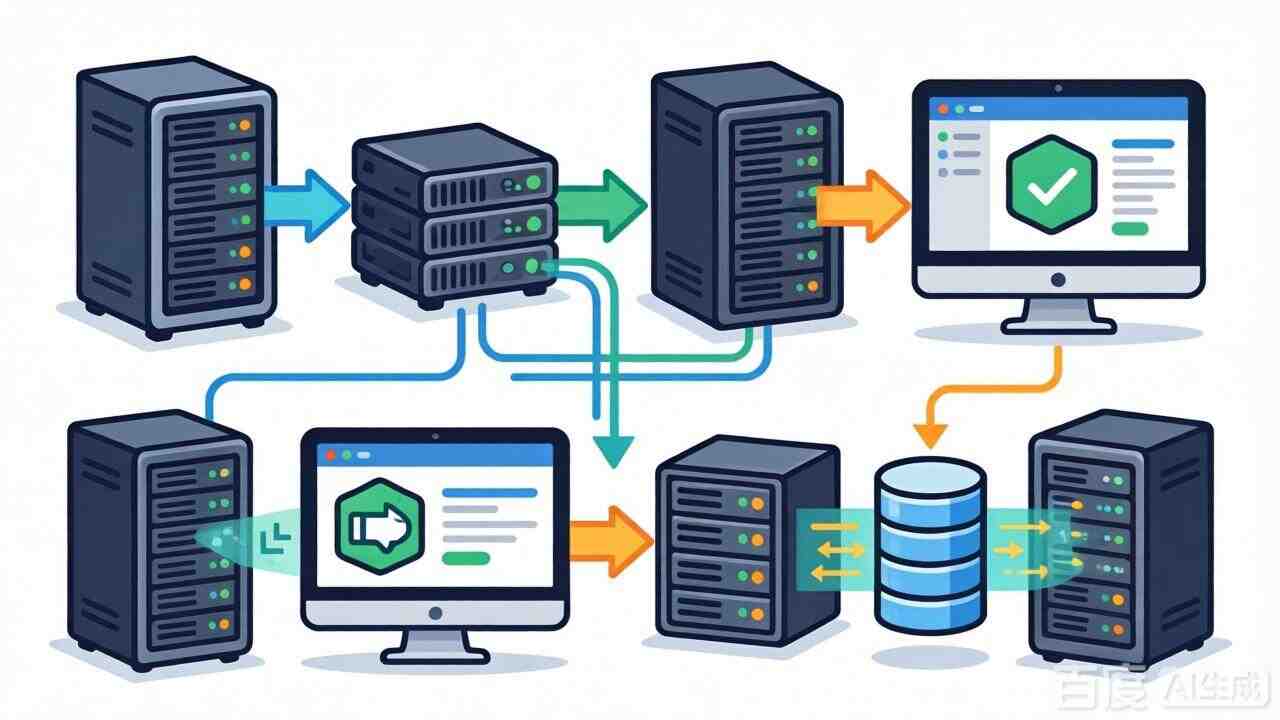

在备份美国服务器上安装和配置VSFTPD或ProFTPD,建立安全的FTP服务。

配置FTPS,启用传输加密,保护美国服务器数据在传输过程中的安全。

创建美国服务器专用的备份用户,实施严格的目录限制和权限控制。

开发网站文件和美国服务器数据库的自动化备份脚本,集成压缩和加密。

配置客户端自动上传备份到FTP服务器,实现美国服务器定期同步。

部署备份监控,定期验证美国服务器备份的完整性和可恢复性。

sudo apt update sudo apt install vsftpd # 备份原始配置 sudo cp /etc/vsftpd.conf /etc/vsftpd.conf.backup

sudo nano /etc/vsftpd.conf # 基础配置: # 禁止匿名访问 anonymous_enable=NO # 允许本地用户登录 local_enable=YES # 启用写权限 write_enable=YES # 限制用户只能访问自己的家目录 chroot_local_user=YES allow_writeable_chroot=YES # 使用本地时间 use_localtime=YES # 日志设置 xferlog_enable=YES xferlog_file=/var/log/vsftpd.log xferlog_std_format=YES # 被动模式设置(重要) pasv_enable=YES pasv_min_port=40000 pasv_max_port=50000 # 监听IPv4 listen=YES listen_ipv6=NO

sudo useradd -m -s /bin/bash ftpbackup sudo passwd ftpbackup # 设置强密码 echo "ftpbackup:$(openssl rand -base64 16)" | sudo chpasswd # 限制用户shell访问 sudo usermod -s /bin/false ftpbackup

sudo mkdir -p /backup/sites sudo chown -R ftpbackup:ftpbackup /backup sudo chmod 750 /backup # 为用户创建个人目录 sudo mkdir -p /home/ftpbackup/backups sudo chown ftpbackup:ftpbackup /home/ftpbackup/backups sudo chmod 700 /home/ftpbackup/backups

sudo systemctl start vsftpd sudo systemctl enable vsftpd sudo systemctl status vsftpd

sudo mkdir -p /etc/ssl/private sudo openssl req -x509 -nodes -days 365 -newkey rsa:2048 \ -keyout /etc/ssl/private/vsftpd.key \ -out /etc/ssl/certs/vsftpd.crt \ -subj "/C=US/ST=California/L=San Francisco/O=Your Company/CN=backup.yourdomain.com"

sudo nano /etc/vsftpd.conf # 添加SSL配置: # 启用SSL ssl_enable=YES # 强制使用TLS allow_anon_ssl=NO force_local_data_ssl=YES force_local_logins_ssl=YES # 指定证书路径 rsa_cert_file=/etc/ssl/certs/vsftpd.crt rsa_private_key_file=/etc/ssl/private/vsftpd.key # 禁用不安全的SSLv2和SSLv3 ssl_tlsv1=YES ssl_sslv2=NO ssl_sslv3=NO # 设置强密码套件 ssl_ciphers=HIGH require_ssl_reuse=NO ssl_ciphers=ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-CHACHA20-POLY1305:ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256

sudo systemctl restart vsftpd # 测试连接 openssl s_client -connect backup.yourdomain.com:21 -starttls ftp

sudo nano /etc/vsftpd.conf # 只允许特定IP访问 tcp_wrappers=YES # 在/etc/hosts.allow中添加 echo "vsftpd: 203.0.113.0/24, 192.168.1.0/24" | sudo tee -a /etc/hosts.allow # 在/etc/hosts.deny中拒绝其他所有 echo "vsftpd: ALL" | sudo tee -a /etc/hosts.deny

# 创建允许的用户列表 echo "ftpbackup" | sudo tee /etc/vsftpd.user_list # 在配置中启用用户列表 userlist_enable=YES userlist_file=/etc/vsftpd.user_list userlist_deny=NO # 只允许列表中的用户

# 在配置中添加: max_clients=10 max_per_ip=3 local_max_rate=1024000 # 1 MB/s anon_max_rate=0

log_ftp_protocol=YES dual_log_enable=YES vsftpd_log_file=/var/log/vsftpd.log

# 创建审计脚本

sudo nano /usr/local/bin/audit_ftp_logs.sh

#!/bin/bash

LOG_FILE="/var/log/vsftpd.log"

ALERT_EMAIL="admin@example.com"

# 检测失败登录

FAILED_LOGINS=$(grep "FAIL LOGIN" $LOG_FILE | wc -l)

if [ $FAILED_LOGINS -gt 10 ]; then

echo "FTP失败登录过多: $FAILED_LOGINS 次" | mail -s "FTP安全警报" $ALERT_EMAIL

fi

# 检测异常时间访问

grep "CONNECT:" $LOG_FILE | awk '{print $1, $2, $3}' | sort | uniq -c | while read count datetime; do

hour=$(echo $datetime | awk -F: '{print $1}')

if [ $hour -lt 6 ] || [ $hour -gt 22 ]; then

if [ $count -gt 5 ]; then

echo "异常时间FTP访问: $datetime ($count 次)" | mail -s "FTP异常访问警报" $ALERT_EMAIL

fi

fi

done

#!/bin/bash # /usr/local/bin/backup_website.sh # 自动化网站文件和数据库备份脚本 # 配置变量 BACKUP_DIR="/tmp/backup_$(date +%Y%m%d_%H%M%S)" FTP_SERVER="backup.yourdomain.com" FTP_USER="ftpbackup" FTP_PASS=$(cat /etc/backup_password.txt) # 从安全文件读取密码 FTP_PORT="21" SITES_DIR="/var/www/html" DB_NAME="mydatabase" DB_USER="backupuser" DB_PASS="StrongDBPass123!" RETENTION_DAYS=30 ENCRYPTION_KEY="/etc/backup_key.txt" # 创建临时备份目录 mkdir -p $BACKUP_DIR cd $BACKUP_DIR

echo "备份网站文件..." tar -czf website_files.tar.gz $SITES_DIR # 计算校验和 sha256sum website_files.tar.gz > checksums.txt

echo "备份MySQL数据库..." mysqldump -u$DB_USER -p$DB_PASS $DB_NAME | gzip > database.sql.gz sha256sum database.sql.gz >> checksums.txt

echo "备份Nginx配置..." tar -czf nginx_config.tar.gz /etc/nginx sha256sum nginx_config.tar.gz >> checksums.txt

echo "备份SSL证书..." tar -czf ssl_certs.tar.gz /etc/letsencrypt sha256sum ssl_certs.tar.gz >> checksums.txt

echo "创建备份清单..." cat > backup_manifest.txt << EOF 备份时间: $(date) 服务器: $(hostname) 备份包含: - 网站文件: $SITES_DIR - 数据库: $DB_NAME - Nginx配置 - SSL证书 总大小: $(du -sh $BACKUP_DIR | cut -f1) EOF

echo "加密敏感数据..." openssl enc -aes-256-cbc -salt -in database.sql.gz -out database.sql.gz.enc -pass file:$ENCRYPTION_KEY rm -f database.sql.gz

tar -czf full_backup_$(date +%Y%m%d_%H%M%S).tar.gz * sha256sum *.tar.gz > final_checksums.txt

echo "上传到FTP服务器..." lftp -u $FTP_USER,$FTP_PASS -p $FTP_PORT $FTP_SERVER << EOF set ftp:ssl-force true set ftp:ssl-protect-data true set ssl:verify-certificate no # 如果是自签名证书 cd backups put $(ls *.tar.gz) put final_checksums.txt bye EOF

echo "验证上传..." lftp -u $FTP_USER,$FTP_PASS -p $FTP_PORT $FTP_SERVER << EOF set ftp:ssl-force true cd backups ls -l $(ls *.tar.gz) bye EOF

echo "清理临时文件..." rm -rf $BACKUP_DIR

echo "清理超过${RETENTION_DAYS}天的旧备份..."

lftp -u $FTP_USER,$FTP_PASS -p $FTP_PORT $FTP_SERVER << EOF

set ftp:ssl-force true

cd backups

cls -1 --sort=name | head -n -5 | while read file; do rm "\$file"; done

bye

EOF

echo "备份完成: $(date)"

sudo crontab -e # 每天凌晨2点执行完整备份 0 2 * * * /usr/local/bin/backup_website.sh >> /var/log/website_backup.log 2>&1 # 每小时增量备份 0 */1 * * * /usr/local/bin/incremental_backup.sh >> /var/log/incremental_backup.log 2>&1

sudo nano /usr/local/bin/incremental_backup.sh #!/bin/bash # 增量备份脚本 LAST_BACKUP="/var/log/last_incremental_timestamp" CURRENT_TIME=$(date +%s) SITES_DIR="/var/www/html" FTP_SERVER="backup.yourdomain.com" # 检查自上次备份以来的变化 if [ -f $LAST_BACKUP ]; then LAST_TIME=$(cat $LAST_BACKUP) find $SITES_DIR -type f -newermt "@$LAST_TIME" -print0 | tar -czf incremental_$(date +%Y%m%d_%H%M%S).tar.gz --null -T - else # 第一次运行,备份所有文件 tar -czf incremental_$(date +%Y%m%d_%H%M%S).tar.gz $SITES_DIR fi # 上传到FTP lftp -u ftpbackup,$(cat /etc/backup_password.txt) $FTP_SERVER << EOF set ftp:ssl-force true cd incremental_backups put *.tar.gz bye EOF # 更新时间戳 echo $CURRENT_TIME > $LAST_BACKUP

sudo nano /usr/local/bin/verify_backup.sh #!/bin/bash # 验证备份完整性和可恢复性 FTP_SERVER="backup.yourdomain.com" TEST_DIR="/tmp/backup_test_$(date +%Y%m%d)" BACKUP_FILE="full_backup_latest.tar.gz" # 从FTP下载最新备份 lftp -u ftpbackup,$(cat /etc/backup_password.txt) $FTP_SERVER << EOF set ftp:ssl-force true cd backups get $BACKUP_FILE bye EOF # 验证校验和 if sha256sum -c checksums.txt; then echo "校验和验证通过" else echo "校验和验证失败" | mail -s "备份验证失败" admin@example.com exit 1 fi # 测试解压 mkdir -p $TEST_DIR tar -xzf $BACKUP_FILE -C $TEST_DIR if [ $? -eq 0 ]; then echo "备份文件完整,可正常解压" else echo "备份文件损坏" | mail -s "备份验证失败" admin@example.com fi # 清理测试文件 rm -rf $TEST_DIR $BACKUP_FILE echo "验证完成: $(date)"

sudo nano /usr/local/bin/test_db_restore.sh #!/bin/bash # 测试数据库恢复 TEST_DB="backup_test_$(date +%Y%m%d)" BACKUP_FILE="database.sql.gz.enc" ENCRYPTION_KEY="/etc/backup_key.txt" # 下载并解密数据库备份 lftp -u ftpbackup,$(cat /etc/backup_password.txt) $FTP_SERVER << EOF set ftp:ssl-force true cd backups get $BACKUP_FILE bye EOF # 解密 openssl enc -aes-256-cbc -d -in $BACKUP_FILE -out database.sql.gz -pass file:$ENCRYPTION_KEY gunzip database.sql.gz # 创建测试数据库 mysql -u root -p -e "CREATE DATABASE $TEST_DB;" mysql -u root -p $TEST_DB < database.sql # 验证数据 RECORD_COUNT=$(mysql -u root -p -e "SELECT COUNT(*) FROM $TEST_DB.users;" | tail -1) if [ $RECORD_COUNT -gt 0 ]; then echo "数据库恢复测试成功,找到 $RECORD_COUNT 条记录" else echo "数据库恢复测试失败" | mail -s "数据库恢复测试失败" admin@example.com fi # 清理 mysql -u root -p -e "DROP DATABASE $TEST_DB;" rm -f database.sql $BACKUP_FILE

为美国服务器配置FTP备份存储,是一个平衡安全性、可靠性和运维便捷性的系统工程。成功的备份策略不仅需要正确的vsftpd配置和SSL加密,更需要完整的自动化流程:从定期的全量/增量备份,到安全的加密传输,再到严格的完整性验证和定期的恢复测试。通过上述配置命令和脚本,美国服务器可以建立一个既安全又可靠的FTP备份体系,而考虑将FTP备份与云存储、对象存储等其他方案结合,构建多层次的混合备份架构,可以进一步提升数据保护的可靠性。

现在梦飞科技合作的美国VM机房的美国服务器所有配置都免费赠送防御值 ,可以有效防护网站的安全,以下是部分配置介绍:

| CPU | 内存 | 硬盘 | 带宽 | IP | 价格 | 防御 |

| E3-1270v2 四核 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 320/月 | 免费赠送1800Gbps DDoS防御 |

| Dual E5-2690v1 十六核 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 820/月 | 免费赠送1800Gbps DDoS防御 |

| AMD Ryzen 9900x 十二核 | 64GB | 1TB NVME | 1G无限流量 | 1个IP | 1250/月 | 免费赠送1800Gbps DDoS防御 |

| Dual Intel Gold 6230 四十核 | 128GB | 960GB NVME | 1G无限流量 | 1个IP | 1530/月 | 免费赠送1800Gbps DDoS防御 |

梦飞科技已与全球多个国家的顶级数据中心达成战略合作关系,为互联网外贸行业、金融行业、IOT行业、游戏行业、直播行业、电商行业等企业客户等提供一站式安全解决方案。持续关注梦飞科技官网,获取更多IDC资讯!