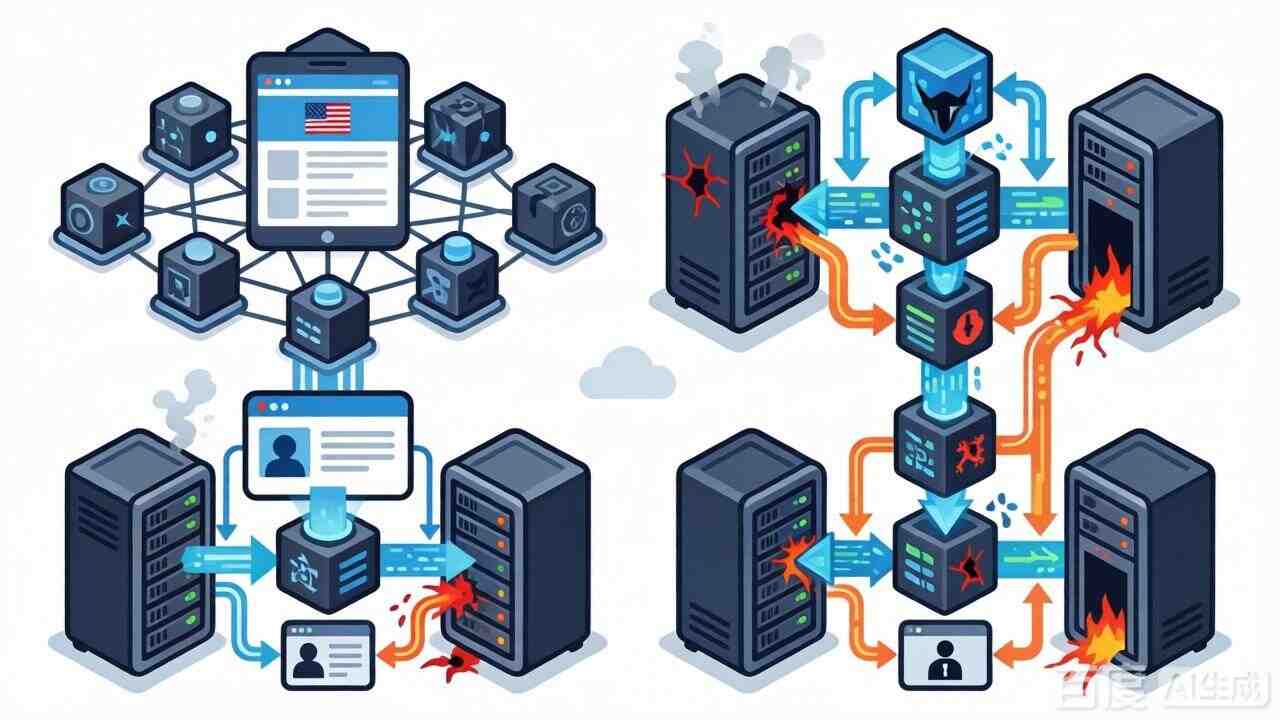

美国服务器在网站运营的过程中,保护网站免受黑客攻击是一项持续且多层次的系统工程。随着网络攻击技术的不断演进,从美国服务器自动化的漏洞扫描、SQL注入、跨站脚本,到复杂的APT攻击、供应链攻击,网站安全威胁呈现多样化、智能化趋势。成功的防护策略需要构建纵深防御体系,涵盖美国服务器操作系统安全、网络通信加密、应用程序加固、访问控制严格化、持续监控与应急响应等多个层面。本文小编将提供一套从基础安全配置到高级威胁防护的完整解决方案,帮助用户们系统化地保护托管于美国服务器的网站。

操作系统加固:最小化安装、定期更新、美国服务器系统内核安全模块、文件完整性监控。

网络层防护:美国服务器防火墙配置、入侵检测/防御、DDoS缓解、VPN访问控制。

服务安全:Web服务器加固、数据库安全、美国服务器最小权限原则。

输入验证与过滤:美国服务器防止SQL注入、XSS、命令注入、路径遍历。

会话管理:安全Cookie设置、会话固定防护、CSRF令牌。

身份认证:多因素认证、美国服务器强密码策略、账户锁定、凭证安全存储。

访问控制:最小权限、基于角色的访问控制、美国服务器权限分离。

实时监控:日志聚合、美国服务器异常检测、安全事件关联。

应急响应:事件响应计划、取证能力、美国服务器数据备份与恢复。

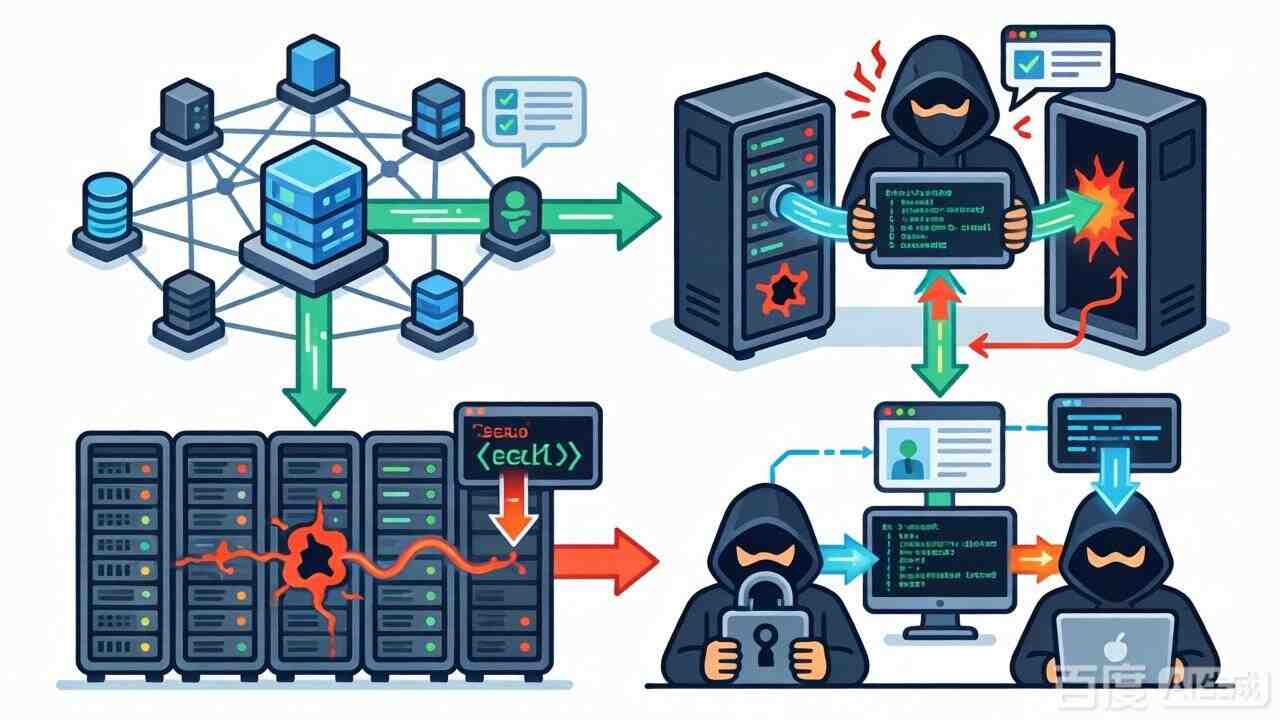

从美国服务器操作系统和网络层面建立基础安全防线,减少攻击面。

针对Nginx/Apache等Web美国服务器进行深度安全配置。

在代码和美国服务器应用层面实施安全最佳实践。

部署美国服务器自动化监控和漏洞扫描系统。

制定并测试应急响应计划,确保美国服务器快速恢复能力。

sudo apt update && sudo apt upgrade -y # 自动安全更新 sudo apt install unattended-upgrades sudo dpkg-reconfigure unattended-upgrades # 查看需要重启的服务 sudo needrestart -r i

# 查看运行的服务 sudo systemctl list-units --type=service --state=running # 禁用不必要的服务 sudo systemctl disable bluetooth.service sudo systemctl disable cups.service # 查看监听端口 sudo netstat -tunlp sudo ss -tunlp

# 使用ufw(Ubuntu) sudo ufw default deny incoming sudo ufw default allow outgoing sudo ufw allow 22/tcp sudo ufw allow 80/tcp sudo ufw allow 443/tcp sudo ufw enable # 查看状态 sudo ufw status verbose

sudo nano /etc/ssh/sshd_config # 关键配置: Port 2222 PermitRootLogin no PasswordAuthentication no PubkeyAuthentication yes MaxAuthTries 3 ClientAliveInterval 300 ClientAliveCountMax 2 # 重启服务 sudo systemctl restart sshd

# 安装AIDE sudo apt install aide # 初始化数据库 sudo aideinit sudo mv /var/lib/aide/aide.db.new /var/lib/aide/aide.db # 每日检查 sudo crontab -e # 添加:0 2 * * * /usr/bin/aide --check

sudo nano /etc/nginx/nginx.conf # 添加安全头 add_header X-Frame-Options "SAMEORIGIN"; add_header X-Content-Type-Options nosniff; add_header X-XSS-Protection "1; mode=block"; add_header Referrer-Policy "strict-origin-when-cross-origin"; add_header Content-Security-Policy "default-src 'self'; script-src 'self' 'unsafe-inline' 'unsafe-eval' https:; style-src 'self' 'unsafe-inline'; img-src 'self' data: https:; font-src 'self' https:;";

client_max_body_size 10M;

limit_except GET POST { deny all; }

server_tokens off;

ssl_protocols TLSv1.2 TLSv1.3; ssl_ciphers ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384; ssl_prefer_server_ciphers off; ssl_stapling on; ssl_stapling_verify on;

sudo apt install libapache2-mod-security2 sudo cp /etc/modsecurity/modsecurity.conf-recommended /etc/modsecurity/modsecurity.conf sudo nano /etc/modsecurity/modsecurity.conf # 设置:SecRuleEngine On # 下载OWASP规则 sudo git clone https://github.com/coreruleset/coreruleset /etc/nginx/modsec/

sudo mysql_secure_installation # 手动加固 sudo mysql -u root # 删除测试数据库 DROP DATABASE test; DELETE FROM mysql.user WHERE User=''; # 创建应用专用用户 CREATE USER 'appuser'@'localhost' IDENTIFIED BY 'StrongPassword123!'; GRANT SELECT, INSERT, UPDATE, DELETE ON appdb.* TO 'appuser'@'localhost'; FLUSH PRIVILEGES;

sudo nano /etc/mysql/mysql.conf.d/mysqld.cnf # 添加: plugin-load = audit_log.so audit_log_format = JSON audit_log_policy = ALL audit_log_rotate_on_size = 100M audit_log_rotations = 10

sudo -u postgres psql # 修改密码 ALTER USER postgres PASSWORD 'StrongPassword123!'; # 创建只读用户 CREATE USER readonly WITH PASSWORD 'ReadOnlyPass123!'; GRANT CONNECT ON DATABASE mydb TO readonly; GRANT USAGE ON SCHEMA public TO readonly; GRANT SELECT ON ALL TABLES IN SCHEMA public TO readonly;

# 设置正确的目录权限

find /var/www/html -type d -exec chmod 755 {} \;

find /var/www/html -type f -exec chmod 644 {} \;

# 保护配置文件

chmod 600 /var/www/html/config.php

# 设置正确的所有权

chown -R www-data:www-data /var/www/html

# 防止上传文件执行

find /var/www/html/uploads -type f -name "*.php" -delete

find /var/www/html/uploads -type f -exec chmod 000 {} \;

sudo apt install libapache2-mod-security2 sudo a2enmod security2 sudo cp /etc/modsecurity/modsecurity.conf-recommended /etc/modsecurity/modsecurity.conf sudo sed -i 's/SecRuleEngine DetectionOnly/SecRuleEngine On/' /etc/modsecurity/modsecurity.conf

# 在应用程序中添加

header("X-Frame-Options: DENY");

header("X-Content-Type-Options: nosniff");

header("X-XSS-Protection: 1; mode=block");

header("Strict-Transport-Security: max-age=31536000; includeSubDomains");

header("Content-Security-Policy: default-src 'self'");

sudo nano /etc/php/8.1/fpm/php.ini # 关键设置: expose_php = Off disable_functions = exec,passthru,shell_exec,system,proc_open,popen,curl_exec,curl_multi_exec,parse_ini_file,show_source allow_url_fopen = Off allow_url_include = Off session.cookie_httponly = 1 session.cookie_secure = 1 session.use_strict_mode = 1

sudo apt install fail2ban sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local sudo nano /etc/fail2ban/jail.local # 添加自定义规则: [nginx-http-auth] enabled = true port = http,https filter = nginx-http-auth logpath = /var/log/nginx/error.log maxretry = 5 bantime = 600 [wordpress] enabled = true port = http,https filter = wordpress logpath = /var/log/nginx/access.log maxretry = 3 bantime = 3600 sudo systemctl restart fail2ban

# 安装Google Authenticator PAM模块 sudo apt install libpam-google-authenticator # 为用户配置 google-authenticator # 启用SSH的2FA sudo nano /etc/pam.d/sshd # 添加:auth required pam_google_authenticator.so sudo nano /etc/ssh/sshd_config # 设置:ChallengeResponseAuthentication yes # AuthenticationMethods publickey,keyboard-interactive:pam

# 在防火墙中配置

sudo ufw allow from 192.168.1.0/24 to any port 22

sudo ufw allow from 203.0.113.50 to any port 443

# 在Nginx中配置

location /admin {

allow 192.168.1.0/24;

allow 203.0.113.50;

deny all;

}

sudo apt install build-essential wget https://github.com/ossec/ossec-hids/archive/3.6.0.tar.gz tar -xzf 3.6.0.tar.gz cd ossec-hids-3.6.0 sudo ./install.sh # 选择local安装,配置邮件告警 sudo /var/ossec/bin/ossec-control start

sudo nano /var/ossec/etc/ossec.conf # 添加监控目录: <syscheck> <directories realtime="yes">/etc,/usr/bin,/usr/sbin</directories> <directories realtime="yes">/var/www/html</directories> <ignore>/var/www/html/cache</ignore> </syscheck>

sudo apt install lynis sudo lynis audit system # 生成报告 sudo lynis audit system --quick # 查看建议 sudo cat /var/log/lynis-report.dat | grep suggestion | head -20

# 使用OpenVAS sudo apt install openvas sudo gvm-setup # 使用nmap扫描 sudo nmap -sV --script vuln your-server-ip # 使用nikto扫描Web漏洞 sudo apt install nikto nikto -h https://yourdomain.com

# 安装rsyslog sudo apt install rsyslog sudo nano /etc/rsyslog.conf # 启用网络日志接收 module(load="imtcp") input(type="imtcp" port="514") # 发送日志到SIEM *.* @@siem-server:514

#!/bin/bash # /usr/local/bin/backup.sh BACKUP_DIR="/backups" DATE=$(date +%Y%m%d_%H%M%S) DB_NAME="mydatabase" DB_USER="backupuser" DB_PASS="BackupPass123!" # 备份数据库 mysqldump -u$DB_USER -p$DB_PASS $DB_NAME | gzip > $BACKUP_DIR/db_$DATE.sql.gz # 备份网站文件 tar -czf $BACKUP_DIR/web_$DATE.tar.gz /var/www/html # 备份配置文件 tar -czf $BACKUP_DIR/config_$DATE.tar.gz /etc/nginx /etc/mysql # 保留最近7天备份 find $BACKUP_DIR -name "*.gz" -mtime +7 -delete # 加密备份 gpg --encrypt --recipient backup@example.com $BACKUP_DIR/db_$DATE.sql.gz

#!/bin/bash

# /usr/local/bin/incident_response.sh

LOG_FILE="/var/log/incident_response.log"

ALERT_EMAIL="security@example.com"

detect_intrusion() {

# 检查可疑进程

ps aux | grep -E "\.(exe|sh|pl|py)$" | grep -v grep

# 检查异常网络连接

netstat -tunap | grep -E "(ESTABLISHED|SYN_SENT)" | grep -v 127.0.0.1

# 检查文件变化

find /var/www/html -type f -mtime -1 -name "*.php"

}

respond_to_intrusion() {

echo "[$(date)] 检测到入侵,开始响应" >> $LOG_FILE

# 隔离受影响的服务器

iptables -A INPUT -s 0.0.0.0/0 -j DROP

# 创建取证快照

mkdir -p /forensics/$(date +%Y%m%d_%H%M%S)

ps aux > /forensics/processes.txt

netstat -tunap > /forensics/network.txt

lsof -n > /forensics/openfiles.txt

# 发送告警

echo "检测到安全事件,服务器已隔离" | mail -s "安全事件告警" $ALERT_EMAIL

# 启动备份恢复

/usr/local/bin/restore_backup.sh

}

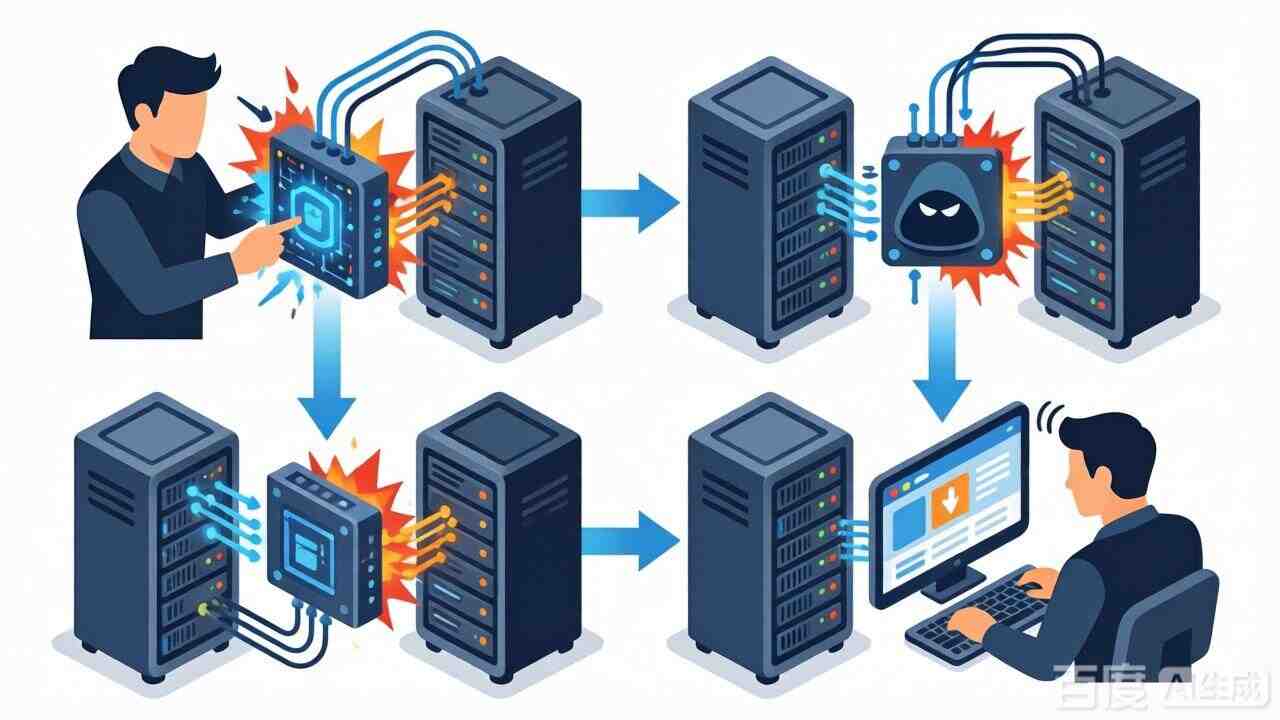

保护美国服务器网站免受黑客攻击,是一个持续演进、多层次、全员参与的安全工程。成功的防护策略需要从基础设施硬化开始,逐步构建网络防护、应用安全、访问控制、监控告警和应急响应五大支柱。通过上述配置命令和最佳实践,可以将美国服务器的安全水位从被动防御提升到主动防护。定期的安全审计、持续的漏洞管理、实时的威胁监控,以及经过演练的应急响应计划,共同构成了一个动态、弹性的美国服务器安全防御体系。

现在梦飞科技合作的美国VM机房的美国服务器所有配置都免费赠送防御值 ,可以有效防护网站的安全,以下是部分配置介绍:

| CPU | 内存 | 硬盘 | 带宽 | IP | 价格 | 防御 |

| E3-1270v2 四核 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 320/月 | 免费赠送1800Gbps DDoS防御 |

| Dual E5-2690v1 十六核 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 820/月 | 免费赠送1800Gbps DDoS防御 |

| AMD Ryzen 9900x 十二核 | 64GB | 1TB NVME | 1G无限流量 | 1个IP | 1250/月 | 免费赠送1800Gbps DDoS防御 |

| Dual Intel Gold 6230 四十核 | 128GB | 960GB NVME | 1G无限流量 | 1个IP | 1530/月 | 免费赠送1800Gbps DDoS防御 |

梦飞科技已与全球多个国家的顶级数据中心达成战略合作关系,为互联网外贸行业、金融行业、IOT行业、游戏行业、直播行业、电商行业等企业客户等提供一站式安全解决方案。持续关注梦飞科技官网,获取更多IDC资讯!