“为什么我的笔记本电脑已经动态获取了IP地址却无法上网?” 你在日常生活中遇到过这样的问题吗?您是否怀疑 IP 地址的真实性?是否来自授权的DHCP服务器?如果没有,如何防止这种情况发生?在这篇文章中,将引入一个术语DHCP 侦听来帮助用户避免非法 IP 地址。

什么是 DHCP 侦听?

DHCP 侦听 是一种第 2 层安全技术,集成到功能强大的网络交换机的操作系统中,可丢弃确定为不可接受的 DHCP 流量。DHCP 侦听可防止未经授权(恶意)的 DHCP 服务器向 DHCP 客户端提供 IP 地址。DHCP 侦听功能执行以下活动:

DHCP 侦听如何工作?

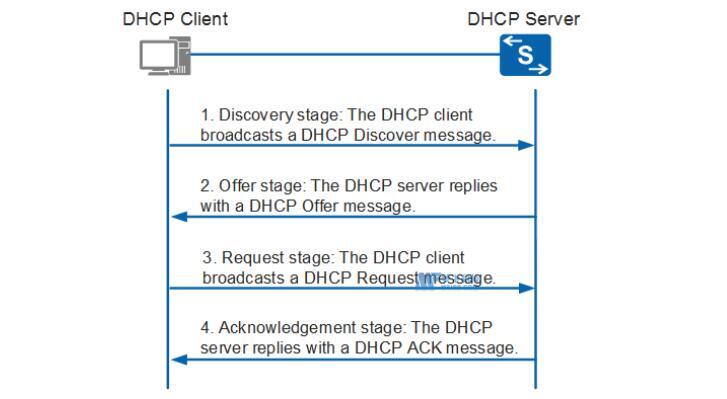

要想弄清楚DHCP 侦听是如何工作的,就必须了解DHCP的工作机制,即动态主机配置协议。启用 DHCP 后,没有 IP 地址的网络设备将通过以下 4 个阶段与 DHCP 服务器“交互”。

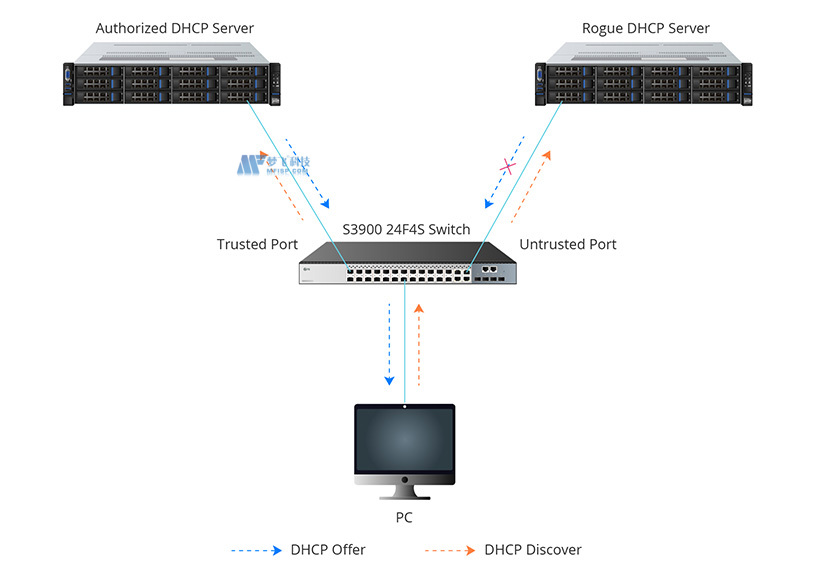

DHCP 侦听通常将交换机上的接口分为两类:受信任和不受信任的端口,如图 2 所示。受信任的端口是其 DHCP 服务器消息受信任的端口或源。不受信任的端口是 DHCP 服务器消息不受信任的端口。如果发起DHCP 侦听,则DHCP offer报文只能通过信任端口发送。否则,它将被丢弃。

在确认阶段,将根据DHCP ACK消息创建DHCP绑定表。它记下了主机的MAC地址、租用的IP地址、租用时间、绑定类型以及与主机关联的VLAN号和接口信息,如图3所示。 hosts 与信息不匹配,将被丢弃。

| MAC地址 | IP地址 | 租约(秒) | 类型 | 虚拟局域网 | 界面 | |

| 条目 1 | e4-54-e8-9d-ab-42 | 10.32.96.19 | 2673 | dhcp-snooping | 10 | 以太坊 1/23 |

| 条目 2 | ||||||

| 条目 3 | ||||||

| ... |

DHCP 侦听防止的常见攻击

DHCP欺骗攻击

当攻击者试图响应 DHCP 请求并试图将自己列为(欺骗)默认网关或 DNS 服务器时,就会发生 DHCP 欺骗,从而发起中间人攻击。这样一来,他们就可以在转发到真实网关之前拦截来自用户的流量,或者通过向真实 DHCP 服务器发送大量请求来阻塞 IP 地址资源来执行 DoS。

DHCP饥饿攻击

DHCP 饥饿攻击通常以网络 DHCP 服务器为目标,目的是使用伪造的源 MAC 地址向授权的 DHCP 服务器发送 DHCP REQUEST 消息。DHCP 服务器将通过分配可用的 IP 地址来响应所有请求,而不知道这是 DHCP 饥饿攻击,从而导致 DHCP 池耗尽。

如何启用 DHCP 侦听?

DHCP Snooping 仅适用于有线用户。作为接入层安全功能,它主要在包含由 DHCP 提供服务的 VLAN 中的接入端口的任何交换机上启用。在部署DHCP 侦听时,您需要在要保护的 VLAN 上启用DHCP 侦听之前设置可信端口(合法 DHCP 服务器消息将通过的端口)。这可以在 CLI 界面和 Web GUI 中实现。

结论

尽管 DHCP 简化了 IP 寻址,但同时也引起了安全问题。为了解决这些问题,DHCP 侦听作为一种保护机制,可以防止来自流氓 DHCP 服务器的无效 DHCP 地址,并可以抵御试图耗尽所有现有 DHCP 地址的资源耗尽攻击。FS S3900系列千兆可堆叠管理型交换机可以充分发挥这一特性来保护您的网络。